Los servicios secretos de EE.UU. emprendieron un total de 231 ataques cibernéticos contra otros países en 2011, según filtra el diario 'The Washington Post' basándose en los archivos proporcionados por Snowden.

Tres cuartas partes de las ciberofensivas han sido en contra de Irán, Rusia, China y Corea del Norte, revela el diario, haciendo referencia a su análisis del "presupuesto negro" de EE.UU. destinado a servir al programa nacional de espionaje que detallan los archivos de Snowden. Las operaciones varían entre deshabilitar las redes informáticas o infiltrarlas (en la mayoría de los casos).

En la creación de la infraestructura -apodada GENIE- que permitió a sus especialistas informáticos controlar las redes extranjeras desde los centros de control remoto en el territorio de EE.UU. (conocidos como 'ROC'), Washington invirtió 651,7 millones de dólares. Este montante fue destinado a introducir "implantes encubiertos" -en otras palabras, un malware sofisticado-, en decenas de miles de ordenadores, 'routers' y cortafuegos (sistemas diseñados para bloquear el acceso no autorizado) foráneos.

De acuerdo con los documentos filtrados, para finales de 2013 GENIE debe tener bajo control, al menos, 85.000 implantes en los dispositivos "elegidos estratégicamente" en todo el mundo, cuatro veces más que en 2008 (cuando tenía solo 21.252). Está programado que en cuanto empiece a funcionar un sistema automatizado de administración de los implantes, que quitará la mayor parte de la carga de los operadores humanos, el número de dispositivos interceptados aumentará a millones.

Fuente: Actualidad RT

sábado, 31 de agosto de 2013

jueves, 29 de agosto de 2013

Fondos reservados; 52.600 millones

Edward Snowden ha vuelto a sus andanzas y ha filtrado nuevos documentos, y esta vez ha sido el The Washington Post el encargado de liberar dicha información confidencial. El ex-analista de la NSA detalla todo el llamado "presupuesto negro" que manejan las agencias de inteligencia y espionaje de los Estados Unidos, tales como la CIA y, por supuesto, la NSA. Edward Snowden anuncia que el presupuesto es de nada menos que 52.6 mil millones de dólares, y en esta filtración a través de un documento de 178 páginas menciona todos los objetivos de estas agencias de inteligencia, los cuales incluyen tareas como investigación de tecnología especializada, reclutamiento de agentes y más.

Según la nueva información revelada y detallada, el presupuesto "negro" (o para programas de vigilancia y espionaje) que manejan estas dos organizaciones gubernamentales se ha duplicado en cuestión de años desde el 2001, año en el que ocurrió la tragedia del World Trade Center en Nueva York.

Por supuesto, este presupuesto es utilizado en su mayoría para espionaje internacional, y los documentos detallan los esfuerzos en la batalla contra el terrorismo del Hezbollah, además de programas de investigación relacionados a encontrar armas químicas y biológicas. Sin embargo, aunque el presupuesto habla de que se deben cumplir 5 grandes objetivos cada año, durante el año 2010 no se cumplió ninguno, y durante el 2011 solo se cumplieron dos.

Entre los fines de estos más de 50 mil millones de dólares se encuentra el financiar toda la investigación relacionada a los aviones de combate de China y el programa nuclear de Pakistán, además de siempre mantener vigilancia sobre Cuba, Irán, Israel e incluso Rusia. Un dato bastante curioso es que aseguran que Corea del Norte es uno de los países más difíciles de acceder a su información.

Pero los detalles más alarmantes de estos documentos son aquellos relacionados a la tecnología de espionaje que utiliza la NSA para vigilar territorios "sensibles". Por ejemplo, hablan de misiones para interceptar ondas de radio en territorios "hostiles" en Siria, fotos aéreas en Corea del Norte, y lo más curioso e interesante es cuando se mencionan drones con sensores biométricos utilizados para identificar posibles miembros de células terroristas o Al-Qaeda.

Fuente: Alt1040

miércoles, 28 de agosto de 2013

Módulos para Eyes Only II

Hace días, +Panchodik Yifu me dio la idea de destacar mas módulos de Eyes Only (escritos por la gente esta vez), por lo que agrupo aquí los que en su día se pusieron en el viejo blog de NsR. Tampoco caigo en que haya más...

Magnicidio: Un importante jeque árabe acude a Europa para participar en una cumbre sobre el Cambio Climático. La inteligencia sobre el evento revela que La Liga de los Nueve podría intentar atentar contra su vida. Como célula de El Tigre Unido, vuestro objetivo es frustrar el complot.

Aviso final: Laurent Lubanga es un señor de la guerra influyente en África Central y con un imperio en expansión. Durante años ha abastecido a sus hombres con armas procedentes de La Liga de los Nueve, siempre con la ayuda de su mano derecha, Nangila Dibotti, un mercenario criado en un ambiente de conflicto desde su más tierna infancia.

Pero ahora que Lubanga empieza a ser uno de los grandes son muchos quienes se acercan a él con precios competitivos esperando convertirse en sus proveedores precedentes. En este último año Los Nueve han comprobado cómo sus ingresos descendían sensiblemente, y eso es algo que no piensan permitir.

Los jugadores interpretan a los elegidos para dar un aviso final a Lubanga, la clase de aviso que acabará con el señor de la guerra muerto y su segundo al mando con la certeza de que debe seguir haciendo sus compras a Los Nueve. Ese aviso será entregado en Mónaco, mientras Lubanga disfruta del Gran Premio de Fórmula 1 que se celebra allí.

Hay otras ideas para aventuras sin desarrollar en el blog, como Familia.

martes, 27 de agosto de 2013

Niño de 8 años coloca baliza para drone

La revista estadounidense 'The Atlantic' publica la impactante historia de un niño llamado Barq al-Kulyabi que, al parecer, ayudó a dirigir drones estadounidenses contra un agente de Al Qaeda llamado Adnan al-Qadhi que figuraba en "la lista de muerte" de EE.UU. debido a su implicación en un ataque suicida frustrado en una base de EE.UU. en Sanaa.

El niño, de 8 años, y su padre biológico han confesado que colaboraron para espiar al agente de Al Qaeda. Ahora se cree que el padre biológico pudo haber sido ejecutado, mientras que la suerte del niño se desconoce.

Las dificultades financieras obligaron al padre biológico del pequeño 'espía' a enviarlo a vivir a la ciudad de Bayt al-Ahmar, donde vivía el agente al-Qadhi, un rico pariente lejano que además de alimentarlo, darle ropa, un lugar para dormir también pagó su educación.

Las dificultades financieras obligaron al padre biológico del pequeño 'espía' a enviarlo a vivir a la ciudad de Bayt al-Ahmar, donde vivía el agente al-Qadhi, un rico pariente lejano que además de alimentarlo, darle ropa, un lugar para dormir también pagó su educación.Algunos miembros de la Guardia Republicana, unidad del ejército de Yemen que colabora con los servicios secretos de EE.UU. en la búsqueda de terroristas, sabían que el padre biológico de Barq necesitaba dinero y le ofrecieron a la familia de Barq una nueva casa en Sanaa, coche y 50.000 riales yemeníes (cerca de 230 dólares), a cambio de colaborar con ellos en la lucha contra Al Qaeda.

La publicación informa que el padre del niño lo llevó a una reunión en Sanaa con funcionarios de la Guardia Republicana el 25 de octubre, menos de dos semanas antes de las elecciones presidenciales de 2012. Durante la reunión, al parecer le enseñaron al niño cómo activar chips electrónicos, recalcándole la importancia de guardar en secreto el proceso de colocación de los dispositivos.

El padre biológico de Barq llevó después a su hijo de vuelta a Bayt al-Ahmar y el muchacho volvió a establecer contacto con su tutor. "Me subí a la mesa donde estaba su abrigo y le puse [un chip de seguimiento] en el bolsillo", relató 'Barq más tarde en un video de confesión publicado por Al Qaeda.

El dispositivo de seguimiento fue colocado el 31 de octubre. Una semana después de que Obama fuera reelegido se dio la orden de enviar un avión no tripulado. Al día siguiente tras el recuento de votos el drone dio en el blanco y mató a al-Qadhi, que en ese momento circulaba en coche.

Funcionarios de la Casa Blanca niegan la versión de los hechos descrita por 'The Atlantic', mostrándose particularmente en desacuerdo con su implicación en el reclutamiento de un niño de 8 años de edad para hacer ese tipo de trabajo sucio.

Mientras EE.UU.parece que consiguió su objetivo, Al Qaeda capturó a Barq y a su padre y los obligó a hacer un video-confesión donde explican lo ocurrido.

Fuente: Actualidad RT

lunes, 26 de agosto de 2013

La embajada de la UE fue espiada

Publicaba ayer 'Der Spiegel' que en 2012, los técnicos de la agencia lograron penetrar en el programa de comunicaciones de la ONU, un hecho que comentaron en un informe interno con el mensaje: "El tráfico nos brinda la teleconferencia de vídeo interno […] (¡hurra!)", según 'Der Spiegel'. En las tres semanas que duró este pinchazo, el número de comunicaciones descifradas pasó de 12 a 458.

En esta nueva información 'Der Spiegel' también deja nuevos detalles sobre el espionaje de la NSA a las oficinas de la Unión Europea (UE) en Estados Unidos. La Agencia siguió espiando a la embajada de la UE en su sede en Nueva York, apodada 'Apalachee' por los agentes, a la que se mudó en septiembre de 2012. Anteriormente ya se habían denunciado escuchas en la sede antigua en Washington, a la que la NSA se refiere con el nombre 'Magothy'.

La NSA advertía a sus agentes de que la existencia de los dispositivos de escucha en las embajadas y consulados debería mantenerse en secreto o de lo contrario se producirían "graves daños en las relaciones con los países" afectados.

La NSA tiene en su poder planos de la embajada de la UE en la Tercera Avenida de Nueva York en los que se detalla la infraestructura de telecomunicaciones y los servidores de la sede diplomática. En una ocasión, la NSA detectó también una infiltración china en el sistema de comunicaciones de Naciones Unidas.

La NSA recurrió a virus para infiltrarse en ambos equipos de telecomunicaciones, copió los datos en los discos duros y aprovechó el establecimiento de una red privada virtual (VPN) entre ambas sedes para espiar en ambas. "Cuando perdemos el acceso a uno de los dos lados, podemos mantener a través de la VPN del otro lado. Lo hemos hecho en varias ocasiones cuando nos han expulsado de 'Magothy'", explica una presentación interna de la NSA.

Además, otra serie de documentos internos difundidos por la publicación alemana indican que la NSA contaba con un programa de espionaje en 80 de sus embajadas y consulados en todo el mundo.

El denominado "Servicio Especial de Recolección", que en la mayoría de los casos se llevaba a cabo sin el conocimiento del país anfitrión, tenía sedes en Fráncfort y Viena, asegura la revista, que no lista todos sus emplazamientos.

Otros casos de espionaje político que han salido durante el verano han sido los del G20 del GCHQ, y la Cumbre de las Américas de la NSA, ambos de 2009.

domingo, 25 de agosto de 2013

Votar a ciegas

La Cámara Baja del Congreso de EE.UU. votó a favor de la vigilancia estatal sin estudiar ni tener conocimiento de un documento que detallaba la vigilancia, denuncia un congresista.

sábado, 24 de agosto de 2013

Pipe Snake

El robot Pipe Snake ('serpiente de tubería') puede desplazarse por cualquier tipo de cañería independientemente de su contenido, incluso por tubos verticales. Consiste en una barra telescópica con brazos extensibles. Los brazos le permiten fijarse en las paredes de los tubos, y con este apoyo la barra puede extenderse y el robot seguir su camino.

Los creadores del robot, Kyle Fitle y David Carte, que se graduaron este año en la Academia de la Fuerza Aérea estadounidense, lo desarrollaron con el objetivo de penetrar en edificios colapsados para ayudar a los equipos de rescate a buscar víctimas debajo de los escombros.

Aunque creado con fines pacíficos, es natural que el robot pueda ser (y a lo mejor será) usado con fines militares, escribe The Washington Post. Por ejemplo, podría entrar en los edificios ocupados por los enemigos. También podría ser modificalo para perforar la tubería y soltar nanorobots, señalan Fitle y Carte.

Fuente: Actualidad RT

¿Visto como dispositivo? Dispositivo de nivel 1. Puede funcionar de diversas formas, autónomo o por control remoto, desde luego debiera llevar una cámara infrarroja, y podria portar una carga explosiva, liberar liquido o gas, o incluso integrar un cortador laser.

viernes, 23 de agosto de 2013

Agente Presley

El manuscrito vuelve a ser noticia con motivo del lanzamiento del libro 'Letters of Note' (algo así como 'Cartas notables'), a partir del blog del mismo nombre, que saldrá el próximo mes de octubre y recopila epístolas escritas a mano que por el contenido o las personas involucradas son dignas de compartir, informa 'The Daily Mail'.

Las cinco páginas estaban escritas a mano con renglones torcidos y tachaduras en papel con membrete de American Airlines. En la nota, Elvis Presley destaca su admiración por Nixon y su preocupación por el creciente uso de las drogas entre los jóvenes, por el avance de la cultura 'hippy', la ideología izquierdista de los estudiantes demócratas, el comunismo y los movimientos de defensa de los derechos para los negros.

"He hecho un profundo estudio del abuso de drogas y de las técnicas comunistas de lavado de cerebro, y estoy justo en el medio de todo el asunto, donde puedo y quiero hacer lo mejor", manifestó Presley.

El 21 de diciembre de 1970, Elvis llegó a la Casa Blanca con el fin de entrevistarse con Nixon y entregarle la carta. Allí fue recibido por Egil 'Bud' Krogh, consejero presidencial y asesor de Nixon (que posteriormente sería encarcelado como uno de los conspiradores del Watergate), quien recibió la carta y le dijo que se comunicarían con él en las próximas horas para concertar una cita con el presidente.

En las dos horas siguientes, los asesores de Nixon encontraron en la oferta un atractivo político indiscutible para un presidente odiado especialmente entre los jóvenes. A pesar de que algún consejero escribió en los informes "esto tiene que ser una broma", a las 12:30 Elvis Presley entró en el despacho oval.

Nixon aceptó y Elvis recibió a las pocas horas una chapa improvisada que lo acreditaba como "agente antidrogas encubierto". Un fotógrafo oficial inmortalizó el encuentro pero, a petición del artista, la reunión se mantuvo en secreto hasta que el 'Washington Post' destapó el encuentro un año después.

Fuente: Actualidad RT

jueves, 22 de agosto de 2013

La fuerza aérea en internet

Gran parte de la labor de inteligencia que realiza EE.UU. la llevan a cabo empresas privadas que "no solo ocultan sino que fabrican la realidad" para ese Gobierno a través de un tipo de 'software' que "manipula los medios de comunicación social".

En un artículo publicado por 'The New York Times' titulado 'La verdadera guerra contra la realidad', el diario desvela cómo el Ejército de EE.UU. y empresas privadas de inteligencia han creado un sistema de gestión del comportamiento 'on-line' de las personas con la finalidad de "luchar contra la ideología extremista y la propaganda antiestadounidense".

Se trata de un programa desarrollado por petición expresa de la Fuerza Aérea de EE.UU. que permite controlar múltiples identidades en línea (denominadas 'títeres') para realizar comentarios en espacios de comunicación social, crear falsos consensos sobre determinados temas, arrinconar las opiniones no deseadas por el Gobierno de la Casa Blanca y sofocar comentarios e informes que no se correspondan con sus objetivos estratégicos.

Algo muy similar al empleo de 'Psyops' (operaciones psicológicas), utilizadas como parte de la estrategia militar estadounidense y que es definida en el 'Manual de capacitación para la guerra no convencional' de los militares como "operaciones planificadas para transmitir información e indicadores seleccionados al público extranjero con el fin de influir en sus emociones, motivos, razonamiento objetivo y, en última instancia, en el comportamiento de Gobiernos extranjeros, organizaciones, grupos e individuos".

Según el psicólogo estadounidense Peter Ludlow, "se trata de un método eficaz para engañar a una población generando una falsa realidad, en lugar de imponer su voluntad por la fuerza".

Para el analista Anthony Gucciardi, el objetivo de esta "guerra cibernética" no es "mejorar la reputación internacional" del Ejército de EE.UU, como sugieren los comandantes militares de ese país, sino promover "el desarrollo de una importante red de ordenadores que hacen circular constantemente mensajes específicamente escritos para ser publicados en las redes sociales y las páginas de comentarios de noticias", algo que el Ejército de EE.UU. argumenta que se realiza "en nombre de la seguridad".

Fuente: Actualidad RT

miércoles, 21 de agosto de 2013

La CIA espió a Chomsky

Durante años la CIA negó que tuviera archivos secretos dedicados al politólogo y famoso crítico de la Casa Blanca Noam Chomsky. Pero una nueva revelación confirma que la agencia compiló registros sobre el profesor del MIT, uno de los principales críticos de la guerra de Vietnam y de la política de EE.UU. en general.

Un cable solicitado a través de la Ley de Libertad de Información (FOIA) por el abogado Kel McClanahan, director ejecutivo de National Security Counselors, demuestra que la CIA estaba monitoreando las actividades de Chomsky desde los años 60 e investigó un viaje de otros activistas en Vietnam del Norte, según reveló el martes 13 la revista 'Foreign Policy'.

Lo que obtuvo Kel McClanahan es una nota de la CIA, escrita el 8 de junio de 1970, que analiza las actividades de Noam Chomsky y pide al FBI obtener más información acerca de un viaje de activistas al norte de Vietnam (el bando comunista encabezado por Ho Chi Minh) que tenía "el respaldo de Noam Chomsky". El entonces autor del informe, un funcionario de la CIA, pedía "cualquier información" acerca de las personas relacionadas con el mismo.

La Agencia Central de Inteligencia (CIA) había dicho en anteriores peticiones de información al amparo de la ley FOIA, pensada para mejorar la transparencia del Estado, que no había hallado registros sobre Chomsky en sus archivos. Debido al historial de espionaje de la CIA a figuras opuestas a la Guerra de Vietnam hasta 1975 pocos creían las excusas de la agencia de inteligencia sobre un personalidad tan crítica con las políticas de Washington como Chomsky.

Algunas voces dicen que si las respuestas a anteriores peticiones de información hubiesen sido ciertas (la CIA no tiene registros sobre Chomsky en sus archivos) podría suponer que habían sido borrados, violando la Ley de Registros Federales de 1950, que estipula que todas las agencias federales deben obtener aprobación previa antes de destruir documentos. "El hecho de que la CIA haya eliminado estos archivos plantea una pregunta aún más inquietante: qué otros capítulos de la historia de la CIA están en la sombra", afirma 'Foreign Policy'.

Fuente: Publico.es

martes, 20 de agosto de 2013

SITEL

¿Dispone el Gobierno de las herramientas tecnológicas necesarias para espiar nuestras comunicaciones? ¿Puede Mariano Rajoy emular a Barack Obama o David Cameron y pisotear impunemente derechos fundamentales protegidos por la Constitución? La respuesta unánime de los expertos consultados por El Confidencial es un rotundo sí.

lunes, 19 de agosto de 2013

El cierre de Lavabit

¿Por qué el fundador del servicio de correo electrónico Lavabit decidió cerrarlo repentinamente? ¿Cómo EE.UU. acaba con las empresas que se niegan a someterse a las escuchas?

domingo, 18 de agosto de 2013

Matar a Churchill

Es sobradamente conocido cómo, durante la Segunda Guerra Mundial, el MI5 fue uno de los servicios de inteligencia más eficaz del mundo, resolviendo con gran acierto multitud de complots contra intereses británicos.

Es sobradamente conocido cómo, durante la Segunda Guerra Mundial, el MI5 fue uno de los servicios de inteligencia más eficaz del mundo, resolviendo con gran acierto multitud de complots contra intereses británicos.Conocedores de la glotonería del Primer Ministro británico y de que en las reuniones que organizaba con su equipo de gobierno, en el comedor de su propio domicilio, nunca faltaban unas ricas tabletas,

los alemanes urdieron un perfecto y estratégico plan con el que elaboraron unas tabletas de la marca 'Peter's chocolate' (los predilectos del político) pero que en realidad contenía en su interior potentes explosivos recubiertos.

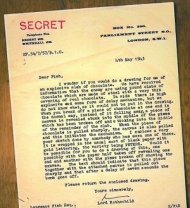

|

| Carta de Rothschild a Fish |

Rothschild envió una carta al ilustrador, adscrito a su unidad, Laurence Fish en la que le explicaba el plan alemán y solicitándole que realizase un cartel que representase una de esas tabletas explosivas, según las instrucciones que le daba en ese mismo correo.

En el mensaje redactado por Rothschild le explicaba con detalles a Fish cómo era el artefacto fabricado por los alemanes, en el que el interior de la tableta contenía un mecanismo que se accionaba tal y como se partía una de las onzas de chocolate y provocaba una explosión siete segundos después, teniendo una onda expansiva que alcanzaría a todo aquel que se encontrase a varios metros de la misma. Las tabletas iban convenientemente envueltas con la elegante etiqueta negra y letras doradas que caracterizaba a la famosa marca de chocolates.

Afortunadamente, la rápida intervención de los servicios de seguridad evitó que el chocolate explosivo de los nazis se pusiese en circulación entre la ciudadanía británica y llegase hasta Churchill, cuya muerte era uno de los principales objetivos de Adolf Hitler.

Afortunadamente, la rápida intervención de los servicios de seguridad evitó que el chocolate explosivo de los nazis se pusiese en circulación entre la ciudadanía británica y llegase hasta Churchill, cuya muerte era uno de los principales objetivos de Adolf Hitler.Esta historia se desveló en 2012, ya que permaneció en secreto durante las últimas siete décadas y no salió a la luz hasta el momento en el que la viuda de Laurence Fish encontró entre las pertenecías de su difunto marido la carta fechada el 4 de mayo de 1943 y enviada a éste por su superior Victor Rothschild y en la cual se aprecia el característico sello rojo de 'SECRET'.

Fuente: Yahoo

sábado, 17 de agosto de 2013

Matar a Hitler

Adolf Hitler ha pasado a la Historia por ser uno de los personajes más odiados de toda la humanidad, a pesar de que durante más de una década tuvo una legión de seguidores que lo idolatraron y colocaron en un pedestal, convirtiéndolo en un hombre que se sentía un ser supremo y amparado por la divina protección de Dios.

Esta protección, que él mismo creía tener, venía en parte por la suerte que había corrido su vida, tras sufrir repetidos y frustrados intentos de atentado que un buen número de personas llevaron a cabo para acabar con su vida pero nadie consiguió.

Posiblemente, de todas las intentonas por acabar con la vida del Führer, la Operación Valquiria es la más conocida, y gran parte de su popularidad se debe al filme protagonizado por Tom Cruise

y que se llevó a las pantallas en el 2008. Esta quizás fue la ocasión

que más cerca se estuvo de conseguir el objetivo, pero nuevamente la suerte se alió con Hitler y solo sufrió algunas heridas de poca consideración.

Según los historiadores y la documentación

acumulada durante todos estos años, 42 fueron las ocasiones en la que

alguien quiso acabar con la vida de Hitler desde que se alzó con el

poder y fue nombrado canciller de Alemania.

Y aunque la mayoría de las fuentes apuntan a 42 debería

ser en realidad 41, debido a que el que se contabiliza como primer

atentado (que tuvo lugar en noviembre de 1923 tras el intento de golpe

de Estado que trató de llevar a cabo) en realidad se trató de un acto de

intentar repeler ese golpe por parte de la policía alemana, hiriéndolo

de bala, por lo que no debería constar como intento de asesinato, sino

como altercado policial. Varios de sus colaboradores sí que murieron en

esa ocasión, algo que provocaría fastuosas celebraciones en un futuro no muy lejano.

Fue una década más tarde cuando realmente se pondrían en práctica numerosos planes

para asesinar al líder nazi, fracasando y/o quedando en el intento uno

detrás de otro. Se calcula que para cuando llevaba un lustro en el poder

se cifraron en una veintena el número de ocasiones frustradas.

Se intentó matar a Hitler de diversas maneras:

desde regalarle flores con veneno inyectado a plumas estilográficas

cargadas con explosivo, ataques a los medios de locomoción con los que

se trasladaba o bombas-trampa colocadas estratégicamente por caminos,

puentes o lugares por los que debía pasar. Pero una vez tras otra fallaba algo del plan y parecía que la Diosa Fortuna se hubiese aliado con Führer.

|

| El joven Maurice Bavaud |

Cuentan

los cronistas que hasta 1938, Hitler apenas tomó medidas de seguridad

personal, pero los hechos acontecidos, el 9 de noviembre de ese mismo

año, durante el desfile anual que se celebraba en Múnich

y que conmemoraba el fracaso del levantamiento nazi de 1923, fue determinante para plantearse tomar

alguna que otra protección de seguridad, entre ellas el disponer de jóvenes muchachas que eran obligadas a probar su comida.

Maurice Bavaud, un joven suizo

estudiante de teología estuvo muy cerca de conseguir el propósito de

asesinar a Adolf Hitler. Logró situarse a apenas ocho metros del líder

de los alemanes y estuvo a punto de disparar la pequeña pistola Schmeisser 6,35 mm que llevaba camuflada.

Bavaud había conseguido una posición perfecta y privilegiada entre las personas que esperaban el paso del desfile. Solo era cuestión de sacar el arma y disparar

en el preciso instante en que Hitler pasase frente a él, pero hubo algo

con lo que no contó en su ensayado plan, ya que según hizo acto de

presencia el grupo en el que se encontraba el líder nazi todos los

presentes alzaron su brazo a modo de saludo, algo que tapó el campo de

visión del joven, por lo que no

pudo llevar a cabo su cometido.

Mientras viajaba en tren dirección a París fue interceptado en un control rutinario de la Gestapo. La juventud y poca experiencia de Maurice Bavaud

hizo que se auto delatase del intento fallido de atentado, algo que

alertó a los jefes de seguridad de Hitler, quienes tomaron más

precauciones a partir de entonces, lo que hizo que la celebración del

siguiente año quedase sin el tradicional desfile.

El cambio de planes en la celebración del Putsch de Múnich

(como era conocida esta conmemoración) llevó a que en 1939, en lugar de

desfilar por las calles de la ciudad, Hitler ofreciera un discurso en

la cervecería Bürgerbräukeller, el lugar donde se había intentado perpetrar el golpe de Estado dieciséis años antes.

|

| La cervecería Bürgerbräukeller tras la bomba de Georg Elser |

Esta nueva ubicación le iba perfecta a Georg Elser,

un carpintero opositor al régimen nazi que deseaba acabar con la vida

del líder de Alemania. Pensó en un elaborado plan que consistía en colocar una bomba en una columna que estaría situada junto al atril desde donde daría su discurso Hitler.

Para ello, durante varios meses estuvo entrando a

escondidas en la cervecería, tras su cierre nocturno, con el fin de

ahuecar la columna donde colocaría en su interior la bomba. Hizo un

trabajo minucioso y preciso, algo que hoy en día todavía se valora y

estudia. Programó la bomba para que estallase a los veinte minutos de

empezar Hitler su discurso: las 21:20 horas, pero cambios de última hora

provocaron que el líder nacionalsocialista adelantase una hora el acto,

algo que hizo que los planes de Georg Elser se fueran al traste, ya que

cuando estalló el explosivo Hitler había terminado y estaba lejos de aquel lugar.

Esta fue una más de las muchas ocasiones en el que

la fortuna se aliaba de nuevo con el dictador, pero tampoco fue la

última de las intentonas por acabar con su vida.

Los servicios secretos, tanto del Reino Unido como

de la URSS, también urdieron sendos planes para atentar contra Hitler.

Los soviéticos llegaron a utilizar a Olga Chejova, una actriz rusa de origen alemán de la que el mandatario nazi era admirador.

La URSS aprovechó la amistad entre Hitler y Olga Chejova para planear un atentado Años atrás la actriz había sido reclutada como espía por la NKVD y

aprovechando la amistad existente entre Hitler y ella (que muchos

creyeron que era un idilio) los comunistas intentaron montar un complot

para asesinarlo, pero nuevamente los planes se fueron al traste por

culpa de una descoordinación entre los agentes que debían participar y,

como no, ese sexto sentido que parecía tener el Führer y que le hacía

cambiar de planes a última hora, librándose de los atentados.

La URSS aprovechó la amistad entre Hitler y Olga Chejova para planear un atentado Años atrás la actriz había sido reclutada como espía por la NKVD y

aprovechando la amistad existente entre Hitler y ella (que muchos

creyeron que era un idilio) los comunistas intentaron montar un complot

para asesinarlo, pero nuevamente los planes se fueron al traste por

culpa de una descoordinación entre los agentes que debían participar y,

como no, ese sexto sentido que parecía tener el Führer y que le hacía

cambiar de planes a última hora, librándose de los atentados.Pero no solo tenía enemigos entre la población o al otro lado de las frontera, ya que varios fueron los altos mandos del ejército alemán que planearon acabar con su líder. Colocar una bomba camuflada en una caja de brandy que viajaba en el mismo avión que Hitler y que no llegó a estallar por un fallo del detonante fue otro de esos fallidos intentos y que había sido urdido por el teniente Fabian von Schlabrendorff junto a colaboradores directos que conformaron la Resistencia alemana.

Otra más de la cuarentena de ocasiones fallidas en las que no pudieron acabar con el hombre más temido y odiado de la Historia.

Fuente: Yahoo

viernes, 16 de agosto de 2013

30.000 millones mal impresos

El error les costará a los contribuyentes aproximadamente 3,8 millones de dólares.

Los nuevos billetes de 100 dólares fueron diseñados para minimizar la falsificación y en un principio se planeó lanzarlos en 2010. Pero ese verano, la Oficina de Grabado e Impresión informó de que los billetes salían con una franja en blanco, debido a un pliegue en el papel. Por tanto, la fecha de lanzamiento se retrasó hasta 2011 y después de nuevo fue pospuesta para octubre de 2013.

Pero este nuevo problema de impresión podría retrasar una vez más la emisión de los 'Benjamines', que es como se conoce popularmente a los billetes de 100 dólares.

Los nuevos billetes de 100 están diseñados para llevar una Campana de la Libertad que cambia de color, imágenes en 3D que se mueven al inclinar el billete y un mensaje oculto en el cuello de Benjamin Franklin, uno de los Padres Fundadores de los Estados Unidos. Dos fábricas de moneda son responsables de la impresión de todos los billetes en Estados Unidos.

Pero la fábrica de Washington DC produjo versiones "claramente inaceptables" de los billetes de 100, según un memorando que data de julio que el 'New Yorker' obtuvo proveniente de la Oficina de Grabado. Los lotes más recientes que salieron de esta fábrica fueron "machacados", debido a que se produjeron con demasiada tinta y las líneas no son tan nítidas como deberían ser. The 'New Yorker' comparó el gazapo con "un niño tratando de colorear cuidadosamente dentro de las líneas, usando acuarelas y un pincel gordo".

Una vez que estos billetes fueron entregados a la Reserva Federal, fueron rechazados. Las autoridades han enviado de vuelta unos 30 millones de 'Benjamines' y se niegan a aceptar más billetes de la fábrica de Washington DC.

En su lugar, ahora se espera que la fábrica de Fort Worth, en Texas, logre compensar la moneda defectuosa. La fecha de lanzamiento del nuevo billete es el 8 de octubre, y aún no está claro si el Gobierno será capaz de obtener la cantidad suficiente para ponerlos en circulación.

Además, el coste de la destrucción de los billetes defectuosos podría ser de alrededor de 12.000 dólares.

Fuente: Actualidad RT

jueves, 15 de agosto de 2013

Matar a Franco

A lo largo de los 36 años en el que estuvo al frente del poder como Jefe del Estado español, Francisco Franco fue objeto de innumerables intentos de atentar contra su vida y todos ellos fracasaron en su cometido.Estos intentos no solo se produjeron durante la dictadura; los días previos al alzamiento militar de julio de 1936 se planearon varias tentativas de asesinato en Canarias, aunque ninguna fructificó.

A lo largo de los 36 años en el que estuvo al frente del poder como Jefe del Estado español, Francisco Franco fue objeto de innumerables intentos de atentar contra su vida y todos ellos fracasaron en su cometido.Estos intentos no solo se produjeron durante la dictadura; los días previos al alzamiento militar de julio de 1936 se planearon varias tentativas de asesinato en Canarias, aunque ninguna fructificó.Franco se creía inmune a cualquier atentado, y los diferentes intentos fallidos que se iban produciendo a lo largo de los años lo iban convenciendo de poseer esa bendición divina que lo hacía 'inmortal'. De todos modos y para asegurar su vida, poseía un numerosísimo cuerpo de escoltas que velaban por su seguridad. Muchos eran los policías y militares infiltrados en las filas de los grupos anarquistas y contrarios al régimen, que se encargaban de pasar información continua de los movimientos y posibles actos delictivos hacia el Caudillo.

En 1937, Franco debía asistir al funeral del Gral. Mola en Pamplona, acto que intentaría ser aprovechado para atentar contra su vida durante el cortejo fúnebre. Sin embargo, una mala coordinación por parte del ejército republicano hizo imposible llevar aviones de combate hasta allí para que lo bombardeasen.

Tras la Guerra Civil, un grupo de generales creyeron en la posibilidad de, tras haber ganado la guerra, reemplazar a Franco por la monarquía. Recibían el apoyo de Inglaterra, pero ninguno de los planes elaborados para quitarse de encima al caudillo llegó a buen puerto.

En los inicios de los años 40, desde la Junta Nacional de la Falange Autentica se discutió el asesinato de quien ellos creían traidor a la causa falangista, aunque finalmente no se produjo gracias al sistema de espionaje del régimen. A Juan Bautista Pérez de Cabo, reconocido falangista que había participado en varias reuniones, se le quito de en medio tendiéndole una trampa en la que se le implicó en una turbia trama de estraperlo con un envío de harina humanitaria realizada desde Estados Unidos. Fue ejecutado por este hecho, aunque se sabía que el motivo principal atendía a la conspiración contra Franco.

Por otra parte, el gobierno norteamericano también estuvo sopesando la posibilidad de organizar un complot que acabase con la vida del dictador, pero se descartó tras llegar a la conclusión de que Franco solo era peligroso para los españoles y podía ser útil en los intereses que tenía EEUU para traer sus bases a España y con ello controlar estratégicamente el norte de África y el Mediterráneo occidental.

Obviamente, los grupos anarquistas en la clandestinidad también prepararon varios atentados a lo largo de los siguientes veinte años, pero no tuvieron ni la más mínima opción; los servicios de seguridad del Estado, dirigidos por el Gral. Eduardo Blanco, tenían organizado un gran entramado de infiltrados en este tipo de organizaciones.

Obviamente, los grupos anarquistas en la clandestinidad también prepararon varios atentados a lo largo de los siguientes veinte años, pero no tuvieron ni la más mínima opción; los servicios de seguridad del Estado, dirigidos por el Gral. Eduardo Blanco, tenían organizado un gran entramado de infiltrados en este tipo de organizaciones.Sin embargo, uno de estos intentos fue totalmente desconocido para los servicios de seguridad y el 12 de septiembre de 1948, una avioneta cargada con 100 kilos en bombas despegó desde Biarritz en dirección a San Sebastián, lugar donde se encontraba Franco para presenciar una regata. A pesar de este desconocimiento, el perfecto dispositivo de seguridad interceptó la avioneta y varios cazas que sobrevolaron la zona le obligaron a dar media vuelta. Un año más tarde, un grupo de anarquistas conocidos como "los maños" se trasladaron desde Francia, donde vivían exiliados, hasta Madrid, con el objetivo de atentar en las inmediaciones del Palacio del Pardo, lugar donde Franco despachaba con los diferentes cuerpos diplomáticos. Un militar había colaborado y pasado información a cambio de una generosa retribución de 200.000 pesetas, que fueron conseguidas por "los maños" tras robar una entidad bancaria. Finalmente, todo el plan se vino abajo cuando el contacto se echó para atrás y se quedaron sin la importantísima colaboración; aunque la agrupación se quedó en la capital para planear un nuevo golpe.

Fue uno de ellos, Niceto Pardillo, quién traicionó a sus compañeros, delatándolos a la policía y siendo apresados el 9 de enero de 1950. En 1958 surgió ETA, despertando la esperanza de muchos , pero no fue así. La banda terrorista proporcionó ayuda a varios comandos anarquistas para conseguir explosivos o armas con las que cometer los atentados, pero gran parte de sus miembros se oponían a asesinar a Franco para no convertirlo en un mártir. Sí lo hicieron con Carrero Blanco, en 1973, en un duro golpe asestado contra el que debía ser sucesor del dictador.

La final de la Copa del Generalísimo de 1964 disputada en el Santiago Bernabeu entre el Zaragoza y el Atlético de Madrid fue también escenario de un intento de asesinato. Las fuerzas rebeldes contaban con la ayuda de Stuart Christie, un joven británico de 17 años que se desplazó hasta Madrid con un kilo de explosivos envuelto en su cuerpo. La carga debía ser colocada en algún lugar del estadio, pero fue nuevamente interceptado por las fuerzas de seguridad.

|

| Elósegui envuelto en llamas |

Fuente: Yahoo

miércoles, 14 de agosto de 2013

La NSA trabaja con 30,6 millones de Gigas diarios

Según un documento de la NSA publicado este lunes 12, se ha anunciado que la NSA monitoriza el 1,6% de todo el tráfico de Internet. El documento de 7 paginas ha sido publicado tras la rueda de prensa del viernes en la Casa Blanca.

El informe de la NSA publicado el lunes, dice (página 6) que el trafico diario de internet es de unos 1.826 petabytes (Un Peta son 1024 Teras, que son 1024 Gigas, es decir 1.914.699.776 Gigas)

De este trafico, según el documento, la NSA solo monitoriza un 1,6% (30.635.196 Gigas).

E incluso según el documento, de este 1,6%, solo su 0,025%, un 0,00004% del trafico de internet, es analizado (765.880 Gigas).

"Si una pista de baloncesto representase el espacio global de las comunicaciones, al territorio de la NSA no le correspondería más que el área que pudiese ocupar una moneda de diez centavos en esa pista", explicaba el informe. A ojo, me da a mi que en una cancha de baloncesto entran mas de 100 monedas de diez centavos, lo tomaremos como un ejemplo descuidado, por eso he calculado las cifras que son mas objetivas y valorables (¿Habrán calculados los redactores pillines con el 0,00004% para dibujarse esta imagen? ¿Eso habrán entendido por "el territorio de la NSA"? ¿Solo lo que investigan?).

Por

supuesto, el documento no entra en el hecho de la gran capacidad que supuestamente tendrían para acceder a casi cualquier comunicación. Es decir, monitorizas el 1,6% del trafico, pero es diferente tomar ese cupo del trafico genérico, cual embudo gigante en la red pública, a (como me imagino que será mas probable que hagan) cogerlo de conversaciones privadas de FB, mails, operaciones bancarias, mirar cuentas de almacenamiento privadas, etc, por mucho que el trafico capturado al final vayan a ser los mismos 30,6 millones de Gigas diarios.

Además, aquí hablamos de Internet, y las comunicaciones por telefono no son internet (o no necesariamente), bien pueden escudriñar el 0,00004% de internet, y luego el 30% de las comunicaciones telefónicas, o el volumen que sea. Es decir, incluso tomando como inmatizable esta cifra de 30,6 millones de Gb diarios, su alcance fuera de Internet puede ser otro (a sumar al anterior).

martes, 13 de agosto de 2013

Matar a Castro

Fidel Castro cuenta con un Récord Guinness insuperable: ser la persona a la que más veces han intentado asesinar. Desde el mismo momento que se puso al frente de la Revolución Cubana en 1959 comenzaron a salirle enemigos.

Según dio a conocer el Servicio de Inteligencia Cubano en 2006, hasta entonces, 638 habían sido los intentos de asesinato hacia Castro, evidentemente todos fallidos.

Quizás los más interesados en acabar con la vida del mandatario cubano fueron los norteamericanos, los cuales vieron truncados sus negocios y objetivos mercantiles en Cuba tras el triunfo de la revolución.

Por fortuna para los Estados Unidos, en los últimos 50 años han contado con el apoyo y la ayuda de los disidentes anticastristas, los cuales se convirtieron en los más interesados en asesinar a Castro. Aunque no debemos obviar la colaboración que recibió la CIA de un grupo organizado que realmente había perdido una gran fuente de ingresos tras el triunfo de los comunistas: la Mafia.

|

| Fabián Escalante |

Fidel Castro, contaba afortunadamente con la inestimable ayuda de un equipo de seguridad, encabezado por Fabián Escalante, que interceptó prácticamente la mayoría de los intentos de atentado que se urdieron para acabar con él.

Debido a la negativa de Castro a llevar escoltas durante sus primeros años de mandato, muchos fueron los intentos de atentar contra él, aunque ninguno tuvo éxito. Finalmente incorporó un servicio de seguridad personal, que se ocupó de velar continuamente por la inaccesibilidad de cualquier elemento al entorno del presidente.

Los métodos planeados para matarlo fueron múltiples, aunque algunos fracasaron y otros simplemente fueron descartados en el último momento: a través de francotiradores, colocándole un explosivo en los zapatos, inyectando veneno en un puro o una pequeña carga explosiva dentro de una pelota de softball (deporte favorito de Castro) etc…

Pero también hubo quien se acobardó en el último momento y no llegó a ejecutar el plan de asesinar al presidente cubano. Muchos de estos arrepentidos eran fervientes anticastristas que habían compartido parte de su juventud como estudiantes junto al dictador.

|

| Marita Lorenz con Fidel Castro en 1959 |

Tras acabar su idilio con el mandatario cubano, Marita fue contratada por la CIA como espía. En uno de sus viajes a la capital cubana le entregó unas cápsulas de veneno que posteriormente pondrían en el café de Fidel Castro, al encontrarse con éste, le preguntó sobre sus intenciones de asesinarlo y ella lo corroboró. Acto seguido, el dirigente cubano le dio su pistola invitándola a hacer aquello que la había llevado hasta allí, a lo que ella respondió que no podía.

Anecdóticamente, las capsulas de veneno le fueron facilitadas por la mafia, otro grupo interesado en acabar con la vida del cubano.

El zoológico de Miami era utilizado por la CIA como campo de entrenamiento secreto para preparar a los voluntarios que habían captado, en su inmensa mayoría cubanos disidentes anticastristas. Los años iban pasando y ninguno de los planes para acabar con la vida del dictador cubano surtía efecto.

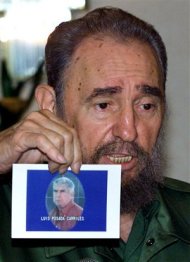

|

| Castro mostrando la foto de Carriles |

En el año 2000, Luis Posada Carriles, anticastrista y agente de la CIA, colocó 200 kilogramos de explosivos bajo el pódium desde donde debía hablar Fidel Castro en su visita a Panamá, pero nuevamente fue interceptado y abortado el complot por Fabián Escalante, el hombre que durante 40 años se convirtió en la mismísima sombra del presidente y cuyas aventuras se llegaron a llevar a las pantallas cubanas.

Por otro lado, la dictadura argentina de Juan Carlos Onganía (1966-1970) suministró unas 100 bombas de napalm y otros armamentos a Bolivia para combatir a la guerrilla comandada por el revolucionario argentino-cubano Ernesto 'Che' Guevara.

Así se desprende de los archivos desclasificados del gobierno militar de Brasil (1964-1985) publicados por el diario 'O Estado'. Uno de los documentos fechado el 31 de agosto de 1967, casi dos meses antes de la muerte del 'Che', detalla que Argentina le dio al gobierno boliviano de René Barrientos "250 fusiles FAL, 200 pistolas calibre 45; 30.000 cartuchos calibre 45; 100 bombas napalm de 100 kilogramos; 50 bombas de 50 kilogramos y 5000 cartuchos" para perseguir al 'Che'.

Según la información difundida, el régimen brasileño, pese a que no creía en las informaciones sobre la presencia de Guevara en Bolivia, asistió a la fuerza aérea boliviana con cuatro pilotos especializados en labores de contrainsurgencia.

El diario informa que Brasil mantuvo una red de espionaje en los países de América Latina que le permitía recabar todos los datos sobre secretos militares y estratégicos de los países latinoamericanos, así como sobre los movimientos guerrilleros de izquierda en Bolivia, Colombia y Venezuela o "la estructura general de los ministerios de defensa, su organización y funcionamiento, la composición de cada fuerza armada, los comandos, la fuerza y el equipo de tropas, su distribución y órdenes de movilización".

Fuente: The Guardian

lunes, 12 de agosto de 2013

Operación 40, Comité 40

Desde que tomó posesión como presidente de los Estados Unidos en 1953, Dwight D. Eisenhower tenía claro que, para salvaguardar la paz en todo el continente americano, su país debía tutelar y vigilar a aquellas naciones que no siguiesen un modelo de gobierno afín a los ideales norteamericanos.

Pero la Revolución Cubana de 1959 desbarató los planes de Eisenhower, por lo que en marzo del siguiente año mandó crear una operación secreta con varios miembros de la CIA y agentes externos, cuya misión sería intentar desestabilizar aquellos gobiernos poco o nada afines a los intereses estadounidenses. El primer objetivo: derrocar y acabar con el régimen comunista liderado por Fidel Castro en Cuba.

Bautizó al grupo como 'Operación 40' y puso al frente a su hombre de confianza, el entonces vicepresidente Richard M. Nixon. El operativo lo componían el mismo número de hombres que llevaba el nombre, aunque en el año 1961 eran 86 los efectivos con los que contaban.

Para financiar dicho proyecto, se decidió echar mano de las generosas donaciones que realizaron algunos empresarios, entre ellos, el petrolero texano y que años después llegaría a ser presidente de los Estados Unidos, George H. W. Bush.

Se hundieron un par de barcos cargados con munición y armas enviados desde la Unión Soviética para el régimen castrista, pero se estaban preparando para un golpe mayor: invadir la isla.

|

| Fidel Castro en la invasión de Bahía Cochinos en 1961 |

El grupo de anticastristas que debían llevar a cabo la contra-revolución no pudieron cumplir con su objetivo y tras cuatro días la operación se dio por zanjada.

Pero alrededor de la "Operación 40" se crearon una serie de planes satélites para llevar a cabo otras tantas acciones que garantizasen el control de los Estados Unidos en toda la zona de América Central y el Caribe.

Se puso en marcha un nuevo objetivo bajo el nombre de 'Operación Mangosta': acabar con Fidel Castro y su régimen comunista. La prioridad era absoluta y contaba con una importante financiación extraída directamente del presupuesto del Departamento de Defensa, la CIA, el Departamento de Estado, el Departamento de Tesoro y la Agencia de Información de los Estados Unidos.

El presidente Kennedy aprobó personalmente la operación el 30 de noviembre de 1962, con la creencia de que este plan debería servir para devolver la estabilidad política a toda la zona de América Latina. Al frente de la Operación Mangosta estaría Allen Dulles, el recién jubilado director de la CIA tras ocho años de exitosa carrera profesional y Edward Lansdale, un militar de gran prestigio.

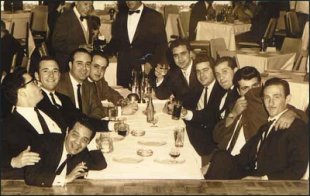

|

| Algunos miembros de la Operación 40 |

Se pretendía tirotear a inocentes, colocar bombas en lugares públicos, abatir aviones comerciales y crear una ola de violencia terrorista en enclaves como Miami o Washington. A pesar de que estaba aprobado por el Jefe del Estado Mayor norteamericano, el presidente Kennedy mandó cancelar dicha operación y todas aquellas que fuesen similares, que llevaban nombres como Operación Bingo y Operación Dirty Trick.

Nuevamente, la Operación Mangosta fue un fracaso y a pesar de que habían creado una importante crisis en Cuba, no pudieron acabar con el régimen castrista.

En 1967, Félix Rodríguez, un anticastrista que había participado en la invasión de Bahía Cochinos se vio involucrado directamente en la captura y asesinato, por parte del miembro de la Operación 40 "el Indio Sánchez Morales", del líder revolucionario Ernesto Che Guevara.

Cuando Richard M. Nixon tomo posesión como presidente de los Estados Unidos, quiso reestructurar el antiguo equipo de "Operación 40", convirtiéndolo en el "Comité 40" y poniendo al frente a su hombre de confianza y mano derecha: Henry Kissinger.

El Comité 40 creó la "Operación Cóndor", un plan para derrocar aquellos gobiernos "non gratos" de América Latina. Todos los datos apuntan a que también estuvieron directamente involucrados en el golpe de estado que se produjo en Chile el 11 de septiembre de 1973 y que fue comandado por el General Augusto Pinochet.

La muerte ese mismo día de Salvador Allende, presidente elegido democráticamente, creó todo tipo de especulaciones a su alrededor, siendo el convencimiento popular de que se trató de un impune asesinato, aunque la versión oficial mantenía que se trató de un suicidio.

Tras casi cuatro décadas desde lo sucedido, en mayo de 2011 se ordeno exhumar los restos mortales de Allende, con el propósito de averiguar la manera y circunstancias que rodearon la muerte del presidente chileno. El resultado de esta investigación y la autopsia determinó que Salvador Allende se había suicidado como consecuencia de un disparo realizado bajo el mentón.

En 1976 sería Argentina el país que vería su régimen político cambiar por designio norteamericano. A lo largo de los años se ha ido conociendo muchos datos sobre estas operaciones clandestinas, pero aún quedan por desclasificar centenares de ellos.

Fuente: Yahoo

domingo, 11 de agosto de 2013

Consecuencias del caso Snowden

1.- ¿Reducción de plantilla?

El director de la Agencia de Seguridad Nacional (NSA) afirmó este jueves 8 de Agosto que para prevenir más filtraciones de datos secretos hay que remplazar a casi todos los administradores de sistemas por máquinas.

"Lo que estamos tramitando —no lo bastante rápido— es recortar nuestra plantilla de administradores de sistemas en un 90%", dijo el general Keith Alexander durante una conferencia cibernética. Actualmente la NSA cuenta con unos mil administradores de sistemas.

Edward Snowden mantenía esta posición a través de un contrato con la NSA antes de revelar en junio pasado secretos sobre la existencia de un programa de vigilancia digital realizada por la NSA sobre ciudadanos estadounidenses y extranjeros.

La reestructuración con una nueva tecnología, "una fina estructura virtual en la nube", hará las redes "más fáciles de defender y seguras", aseguró Alexander en una reunión con los jefes del FBI y la CIA a la que asistieron unas 300 personas.

"Intentamos encontrar métodos para limitar lo que la gente puede obtener, los datos a los que acceden y [para mejorar] cómo lo controlamos", explicó.

Ante la ola de crítica mediática por el escándalo de Snowden, la NSA relató en julio pasado que ya había introducido la "regla de dos personas", que demanda la presencia de otra persona cada vez que un administrador de sistemas acceda a los datos comprometedores.

Lo que es un hecho es que el 17 de Octubre, el Director de la NSA aunció que dimitiría en los próximos meses, y el 5 de Noviembre ya había rumores acerca de que al puesto de Director se le quitaría la competencia sobre el cibercomando (creando un puesto de Director para él). El 22 de Noviembre salía la noticia de que la NSA recibirá un fondo de 75 millones de dólares, aprobados por el Comité Nacional de Inteligencia, para mejorar sus sistemas de seguridad internos.

sábado, 10 de agosto de 2013

Bad Aibling

Documentos filtrados por el excolaborador de la CIA Edward Snowden y obtenidos por el diario 'Der Spiegel' revelaron que en diciembre de 2012 la Agencia de Seguridad Nacional (NSA, por sus siglas en inglés) obtuvo unos 500 millones de comunicaciones telefónicas o por Internet almacenadas en Alemania, presuntamente con la aprobación del BND.

La información fue supuestamente entregada desde dos centros de recogida de datos, uno de los cuales era presuntamente la antigua base estadounidense de Bad Aibling, instalación que la NSA asegura haber abandonado oficialmente en 2004.

Según la investigación de 'Der Spiegel', el nombre clave que aparece en los documentos de Snowden para referirse a la base Bad Aibling es US-987LA. Además, el diario asegura que el BND asoció la US-987LA con "la vigilancia de las telecomunicaciones en Afganistán".

Oficialmente, Berlín todavía está esperando que Washington explique en qué parte de Alemania se obtuvieron los metadatos documentados en los archivos de la NSA. La respuesta a la pregunta que ha estado en la mente no solo de los políticos alemanes, sino del público en general durante las últimas semanas, podría ser Bad Aibling.

Por su parte, funcionarios del servicio alemán de inteligencia extranjera aseguran que la práctica es completamente legal y afirman que las dos agencias han estado colaborando estrechamente durante décadas. Por ley, el BND tiene estrictamente prohibido vigilar las comunicaciones de los ciudadanos alemanes. Sin embargo, puede monitorear cientos de miles de datos provenientes de Oriente Medio, ya sea vía satélite o a través de llamadas telefónicas o correos electrónicos.

Las empresas Deutsche Telekom y United Internet, que operan cerca de dos tercios de las cuentas de correo electrónico en Alemania, a partir de ahora van a utilizar SSL (en español "capa de conexión segura"), una forma moderna de encriptación que codifica las señales en el momento que pasan a través de los cables, que es el punto en el que la NSA a menudo intercepta la comunicación. Las compañías también emplearán servidores exclusivamente alemanes y cables internos para enviar mensajes entre sí, informa 'Der Spiegel'.

"Los alemanes están profundamente perturbados por los últimos informes sobre la interceptación potencial de los datos de comunicación", explica Rene Obermann, director de Deutsche Telekom, el mayor proveedor de correo electrónico del país.

Obermann promete que ningún acceso al correo electrónico de los usuarios será posible sin una orden judicial previa. Se espera que el proyecto pueda ser extendido a otros países de Europa.

Fuente: Actualidad RT

viernes, 9 de agosto de 2013

DEA, Special Operations División

Una unidad secreta de la agencia antidroga estadounidense (DEA) proporciona datos procedentes de intercepciones de inteligencia, escuchas e informantes a las autoridades para ayudarles a entablar investigaciones criminales contra ciudadanos. Se trata de 'Special Operations Division' (SOD), unidad conectada a una veintena de agencias, incluido el FBI, la CIA, la Agencia de Seguridad Nacional (NSA), el Servicio de Impuestos Internos y el Departamento de Seguridad Nacional.

Establecida en 1994 para combatir a los carteles de drogas latinoamericanos, la SOD actualmente cuenta con varios centenares de agentes.

"Recuerde que la utilización de la SOD no se puede revelar o discutir en cualquier parte de la investigación", reza un documento dirigido a los agentes, al que ha tenido acceso la agencia Reuters. El documento demanda que los agentes omitan la implicación de la SOD en los informes de investigación, discusiones con los fiscales y los testimonios en la sala del tribunal.

Aunque estos casos raras veces involucran asuntos de la seguridad nacional, los documentos secretos muestran que los agentes de la DEA son instruidos para ocultar cómo comienzan tales investigaciones no solo a los abogados de defensa, sino también a los fiscales y jueces.

Los documentos informan sobre el entrenamiento que pasan los agentes federales para saber ocultar los orígenes de la investigación, práctica que según algunos expertos infringe el derecho constitucional del acusado a un juicio justo. Y es que si los acusados desconocen cómo comenzó la investigación no podrán solicitar la consideración de fuentes potenciales de pruebas exculpatorias, tales como la inducción a un crimen, errores o testimonios parciales.

Esa práctica provoca aún más angustia entre los expertos que la reciente revelación sobre la existencia de un programa secreto de vigilancia de la Agencia de Seguridad Nacional (NSA). El programa de la NSA está destinado a prevenir atentados terroristas, mientras la DEA apunta a los criminales comunes, principalmente a los narcotraficantes.

"Una cosa es crear reglas especiales respecto a la seguridad nacional, pero los crímenes comunes son algo diferente. Suena como si estuvieran falseando las investigaciones", comentó Nancy Gertner, profesora de Derecho y una exjuez federal.

Un portavoz del Departamento de Justicia, que supervisa a la DEA, declinó la solicitud de Reuters para comentar la información, pero dos altos cargos de la DEA defendieron la práctica de ocultar los orígenes de la investigación, que describieron como "un método utilizado casi a diario".

Un agente federal citado por Reuters contó: "Te dicen: Esté en cierta parada de camiones a cierta hora y busca cierto vehículo. Entonces avisamos a la Policía del estado para que detenga el vehículo bajo algún pretexto y que su perro lo registre". Tras el arresto los agentes informan que la investigación comenzó con la detención del vehículo y no con el informe de la SOD, según la fuente.

Los agentes antidrogas estadounidenses tienen acceso a una enorme base de datos de conversaciones telefónicas con alcance temporal mucho más amplia que la polémica vigilancia que lleva a cabo la Agencia de Seguridad Nacional (NSA). Según datos obtenidos por 'The New York Times', se trata del 'Proyecto Hemisferio' ('Hemisphere Project'), una asociación la DEA y la compañía de telecomunicaciones ATT que hasta el momento era desconocida. El gigante telefónico recibe pagos por parte del Gobierno de EE.UU. por proporcionar a sus agentes el acceso en todo el país a los datos telefónicos de la base, que se remonta a 1987.

Según los informes, unos 4.000 millones de llamadas son agregadas a la base de datos diariamente y contienen la información sobre el paradero de los usuarios. El programa fue lanzado en 2007 y se ha realizado en secreto, con instrucciones para que no se mencionara el proyecto en documentos oficiales.

"El alcance y periodo de tiempo del almacenamiento parece no tener igual entre otros programas gubernamentales, incluida la recogida de registros telefónicos por la NSA, que guarda los datos de casi todas las conversaciones en EE.UU. durante cinco años", escribió el diario estadounidense, citando diapositivas para el entrenamiento de agentes antidrogas, con el logotipo de la Oficina Nacional de la Casa Blanca para el Control de Drogas.

La interacción entre ATT y las unidades antidrogas ha sido confirmada por funcionarios gubernamentales, que al destacar su eficacia en combatir el crimen, subrayaron que los datos los mantiene la compañía mientras los agentes acceden mediante solicitudes de la DEA.

El portavoz de ATT, Mark Siegel, confirmó en un correo electrónico que su compañía debe responder a las solicitudes de las agencias de orden público, igual que otras empresas.

Los representantes de Verizon, Sprint y T-Mobile rechazaron comentar si conocían el 'Proyecto Hemisferio' o colaboraban con tales programas.

Los defensores de la privacidad a su vez argumentan que el programa infringe la Cuarta Enmienda a la Constitución de EE.UU. que estipula que los registros por el Gobierno deben realizarse a partir de órdenes judiciales y justificarse por causas razonables.

Jameel Jaffer, subdirector de asuntos legales de la Unión de Libertades Civiles de EE.UU., cree que una de las razones para el secretismo del 'Proyecto Hemisferio' es que "sería muy difícil justificarlo al público o ante un tribunal".

Fuente: Actualidad RT

jueves, 8 de agosto de 2013

La cumbre de las Américas fue espiada

El G20 no fue el único en ser espiado en 2009. El semanario brasileño Época ha revelado un nuevo escándalo de espionaje por parte del Gobierno de los Estados Unidos con la publicación de un documento de la Agencia de Seguridad Nacional (NSA), en el que se revela que la administración de Obama recurrió al espionaje para definir su forma de actuar en la Cumbre de las Américas de 2009. Brasil ha calificado la filtración como un "escándalo global".

Estados Unidos recibió información de la Agencia de Seguridad Nacional (NSA) sobre los planes de los países que participaban en la Cumbre de las Américas en 2009, según una carta de un alto funcionario publicada el sábado en la edición impresa de la revista.

El documento, con el membrete de "secreto", está firmado por el entonces subsecretario de Estado para el Hemisferio Occidental de Estados Unidos, Thomas Shannon, actual embajador de su país en Brasilia, y está dirigido al director general de la NSA, el general Keith Alexander.

Los documentos "nos dieron una comprensión profunda de los planes e intenciones de otros participantes de la cumbre y garantizaron que nuestros diplomáticos estuvieran bien preparados para asesorar al presidente [Barack] Obama y a la secretaria [de Estado, Hillary] Clinton", señala Shannon en la nota.

"Estamos frente a un escándalo de proporciones globales; este episodio que ustedes mostraron es algo desmoralizador para la diplomacia internacional", afirmó el ministro de Comunicaciones brasileño, Paulo Bernardo, en referencia a la información aparecida.

Shannon dice en la carta que la administración Obama quería construir una positiva relación con los participantes, pero que sus rivales en la región tenían la determinación de desacreditarlos.

"Salimos exitosos y nuestros rivales fallaron, y nuestro éxito se debe en buena medida a la abundante, oportuna y detallada información que nos proporcionaron", precisa el documento.

Además, de acuerdo con el funcionario estadounidense, entre los datos mejor aprovechados estuvieron aquellos relacionados con "cómo lidiar con asuntos controvertidos tales como Cuba", y "cómo interactuar con contrapartes difíciles, como el presidente de Venezuela, Hugo Chávez".

"Nuestro Gobierno estaba decidido a construir una relación productiva y positiva con nuestros vecinos, mientras nuestros rivales en la región estaban igualmente decididos a desacreditarnos y avergonzarnos", afirma Shannon a Alexander en la misiva.

Estas revelaciones se suman a las que dieron a conocer recientemente el diario británico The Guardian y el brasileño O Globo, basándose en documentos filtrados por el exempleado de la CIA Edward Snowden.

Consultados sobre el tema por la agencia AFP, la embajada de Estados Unidos en Brasil ha declinado hacer comentarios.

Fuente: El Economista (edición America)

miércoles, 7 de agosto de 2013

martes, 6 de agosto de 2013

He encontrado a tu pederasta

Daniel Galván, el pederasta español indultado por error en Marruecos, ha sido detenido hoy 5 de Agosto por la Policía Nacional en un hotel de Murcia después de que el rey Mohamed VI revocara ayer el indulto y las autoridades marroquíes dictaran una orden de detención internacional contra él.

Mientras el Gobierno español ha aclarado hoy que nunca pidió el indulto del pederasta y que se limitó a solicitar su traslado a una cárcel española, el Ejecutivo marroquí ha cesado al responsable de sus prisiones, al que atribuye la "negligencia" de su puesta en libertad.

Galván, condenado en Marruecos a 30 años de prisión por abusar de once niños de entre 2 y 14 años, y cuyo indulto ha generado una oleada de protestas en dicho país, será puesto mañana martes a disposición del juez de la Audiencia Nacional Fernando Andreu.

La detención se ha producido tras la entrevista telefónica que han mantenido hoy los ministros de Justicia de España, Alberto Ruiz-Gallardón, y Marruecos, Mustafá Ramid, en la que ambos han acordado trabajar conjuntamente en la resolución de este caso.

De hecho, una delegación marroquí viaja mañana a Madrid para mantener un primer encuentro con funcionarios en el Ministerio de Justicia.

Los equipos ministeriales deberán resolver los problemas jurídicos bilaterales que plantea el caso, ya que en España los indultos son irrevocables

Al margen del complejo proceso judicial que ahora se abre, el embajador de España en Rabat, Alberto Navarro, ha confirmado a Efe que el Gobierno español había solicitado al rey Mohamed VI el traslado del pederasta a una cárcel española, pero no su indulto, algo que finalmente se produjo junto a otros 47 reos españoles.

La embajada de España presentó al Ejecutivo marroquí dos listas, una con peticiones de indultos, para 18 presos, y otra para el traslado de 30 reclusos, pero las dos listas debieron ser mezcladas en algún momento porque el monarca indultó a todos ellos, sin excepción.

De este modo, España se desvincula de una decisión que correspondió exclusivamente a las autoridades marroquíes.

Aclaraciones que han llegado también desde la Casa del Rey, que han asegurado que don Juan Carlos se interesó verbalmente ante Mohamed VI por la situación de los presos españoles encarcelados en Marruecos, pero no planteó ni trasladó ninguna petición de indulto colectivo, y mucho menos del pederasta.

Es más, ni siquiera el propio pederasta había solicitado su indulto, tal y como ha confirmado a Efe su abogado, Mohamed Benyedú.

Lo que Galván reclamaba era que se le practicase un peritaje médico que justificara su traslado a una prisión española para cumplir condena.

Pese a estas aclaraciones, los grupos políticos de la oposición han seguido reclamando al Gobierno que rinda cumplida cuenta de lo ocurrido en sede parlamentaria.

Así, el PSOE ha registrado hoy en el Congreso una batería de preguntas al Ejecutivo, y el responsable de Relaciones Institucionales socialista, Antonio Hernando, ha pedido al Ejecutivo que aclare como es posible que al pederasta se le renovara el pasaporte "en tiempo exprés".

En esta misma línea, el diputado de IU Ricardo Sixto ha exigido al Gobierno que explique si medió en el indulto de Galván y si las autoridades españolas conocían los antecedentes del reo, quien al parecer, había sido investigado por la Guardia Civil de Torrevieja (Alicante), donde vivió durante unos años.

Explicaciones que también solicita ERC que ha preguntado al Gobierno si la Casa del Rey o el Gobierno tenían conocimiento previo de la lista de indultados, los criterios que se siguieron para solicitar los indultos, y si el Centro Nacional de Inteligencia (CNI) "está protegiendo o encubriendo" a Galván

Fuente: Yahoo

lunes, 5 de agosto de 2013

He perdido a tu pederasta

Todo estaba diseñado al detalle. El Rey, para evidenciar que su salud ha mejorado y demostrar que sigue siendo el mejor embajador español para con los países árabes, capitaneó una delegación política y empresarial que viajó a Marruecos para colocar a España como principal socio mercantil de Rabat, incluso por delante de Francia. De allí saldrían acuerdos comerciales, contratos millonarios, etc. Para redondear el viaje oficial, el rey Mohamed VI tuvo un detalle con el rey Juan Carlos ordenando la liberación de 48 ciudadanos españoles encarcelados en este país.

Un detalle nada improvisado ya que en la lista figuraban personas valiosas para los intereses de España. Sin embargo el plan se torció cuando se puso nombre y apellidos a uno de los indultados. Un preso retenido por varios delitos de pederastia se había colado entre otros casos como el de Antonio García Vidriel, un camionero de 67 años enfermo y preso desde hace seis en una cárcel de Tánger.

Se trata de Daniel Galván, que había sido condenado a 30 años de prisión por haber abusado de once niños. Su puesta en libertad ha causado indignación en Marruecos, en España y en las redes sociales. Incluso se ha llegado a convocar una manifestación ante el Parlamento de Rabat.

¿Cómo es posible que España solicitara el indulto de un pederasta? Según los medios de comunicación locales el pedófilo ha sido indultado "a petición del servicio secreto español". Las mismas fuentes señalan que Galván Viña trabajó como espía para el gobierno español. Lo hizo mientras ejercía como oficial del Ejército iraquí trabajando, desde dentro, para derrocar a Saddam Hussein. Y ahora Madrid le habría devuelto el favor. Tal acusación ha sido negada por el CNI basándose en que el supuesto pedófilo es un profesor jubilado de Murcia. Pero algo falla aquí porque sus datos no constan en ninguna web educativa española.

Pero aún hay más interrogantes. Mohamed VI asegura que ha revocado el indulto mientas que el ministerio de Justicia de España ha asegurado a las 12.30 horas de hoy que no ha recibido ninguna revocación. Mientras los dos países se ponen de acuerdo, Galván se ha esfumado y nadie sabe dónde está porque los ciudadanos españoles que reciben esta medida de gracia en el extranjero no tienen que hacer ningún trámite en España.

Espía o no, Galván ha hecho las maletas y España y Marruecos tendrán que explicar cómo han puesto en libertad a un pederasta a cambio de los servicios prestados como agente doble en Irak.

Fuente: Yahoo

domingo, 4 de agosto de 2013

Vista gorda del FBI a sus informantes

El FBI permitió a sus informantes violar la ley más de 5.600 veces solo en 2011. Así lo publica el periódico estadounidense USA Today, que obtuvo una copia del informe completo bajo la ley de libertad de información.

Estos documentos demuestran que en 2011 los agentes de esta agencia de Inteligencia de EE.UU. permitieron a sus informantes cometer un promedio de 15 delitos por día, incluyendo la venta y la compra de drogas, preparativos para robar y sobornos a los funcionarios del Gobierno.

El portavoz oficial del FBI no hizo comentarios sobre esta información y se limitó a decir que las circunstancias en que se permite a los informantes violar la ley son "estrictamente controladas", pero que a menudo la agencia recluta criminales para que ayuden a combatir la delincuencia en el país.

El FBI casi siempre mantiene en secreto el trabajo de sus informantes. La agencia dijo en una solicitud de presupuesto de 2007 que cuenta con una red de cerca de 15.000 fuentes confidenciales. Representantes de la Oficina ya habían informado anteriormente que a sus informantes se les permite violar la ley, ya que —sostienen— es una parte integral de las investigaciones. Pero, según USA Today, es la primera vez que se publican datos sobre el número de delitos.

"La pregunta del millón es: ¿cuántos crímenes tolera el Gobierno a sus informantes?", indicó Alexandra Natapoff, profesora de la Loyola Law School de Los Angeles, que ha estudiado estos asuntos. "Estoy segura que si realmente supiéramos ese número, todos nos sorprenderíamos", puntualizó Natapoff.

Fuente: Actualidad RT

Estos documentos demuestran que en 2011 los agentes de esta agencia de Inteligencia de EE.UU. permitieron a sus informantes cometer un promedio de 15 delitos por día, incluyendo la venta y la compra de drogas, preparativos para robar y sobornos a los funcionarios del Gobierno.

El portavoz oficial del FBI no hizo comentarios sobre esta información y se limitó a decir que las circunstancias en que se permite a los informantes violar la ley son "estrictamente controladas", pero que a menudo la agencia recluta criminales para que ayuden a combatir la delincuencia en el país.

El FBI casi siempre mantiene en secreto el trabajo de sus informantes. La agencia dijo en una solicitud de presupuesto de 2007 que cuenta con una red de cerca de 15.000 fuentes confidenciales. Representantes de la Oficina ya habían informado anteriormente que a sus informantes se les permite violar la ley, ya que —sostienen— es una parte integral de las investigaciones. Pero, según USA Today, es la primera vez que se publican datos sobre el número de delitos.

"La pregunta del millón es: ¿cuántos crímenes tolera el Gobierno a sus informantes?", indicó Alexandra Natapoff, profesora de la Loyola Law School de Los Angeles, que ha estudiado estos asuntos. "Estoy segura que si realmente supiéramos ese número, todos nos sorprenderíamos", puntualizó Natapoff.

Fuente: Actualidad RT

viernes, 2 de agosto de 2013

PRISM en el Congreso

Se espia dentro y fuera

Ante la creciente presión del Congreso de Estados Unidos tras las revelaciones de Edward Snowden, la Dirección de Inteligencia Nacional (ODNI) desclasificó el miércoles el documento que exige al operador Verizon entregar a la NSA la totalidad de los metadatos telefónicos de sus clientes.

El documento de 17 páginas,

consultado por la AFP, fue emitido por el Tribunal de vigilancia de

inteligencia extranjera (FISC). Emitida el 25 de abril de 2013, la orden

obliga a la empresa telefónica Verizon a entregar cada día desde esa fecha el conjunto de metadatos (número llamado, duración de las llamadas).

La decisión de la FISC, establece que "el

guardián de los datos entregará a la Agencia de Seguridad Nacional (NSA) (...) con una base diaria durante la duración de esta orden, una

copia electrónica de todos los detalles de llamadas o metadatos

telefónicos".

La orden concierne tanto a las comunicaciones "entre Estados Unidos y el extranjero" como "en el interior de Estados Unidos, y comprende las llamadas telefónicas locales", precisa la FISC.

El programa de recopilación de metadatos telefónicos fue creado por la ley Patriota

(Patriot Act) de 2001 en el marco de la lucha antiterrorista, y estará vigente si no fuese renovado hasta 2015.

Por contra, la semana pasada, tras un acalorado debate en la Cámara de

Representantes, fue rechazada sólo por un muy estrecho margen -217 votos

a favor frente a 205 en contra- una enmienda al presupuesto de Defensa

presentada por el republicano Justin Amash, con apoyo del legislador

demócrata John Conyers, que pretendía que la NSA sólo pudiera recolectar

datos de individuos que ya son objeto de una investigación y no de

forma generalizada.

Las comparecencias

Altos funcionarios de las agencias de

inteligencia insistieron en los beneficios de

los programas, en su alcance limitado y sobre el efecto marginal que ha

tenido sobre ciudadanos estadunidenses y su información personal.

"Nadie está escuchando las conversaciones de otras personas a través de este programa", dijo el subprocurador de Justicia, James Cole, al comparecer ante el Comité Judicial del Senado.

Más aún, Cole detalló que durante este tipo de monitoreo, las agencias a cargo no colectan datos como nombres, ubicación, direcciones o número de seguridad social de las personas afectadas. "Eso no ha pasado y nunca sucederá", dijo al precisar que la naturaleza de estas recolecciones de información depende en la existencia de "sospechas razonables y articuladas".

A pesar de ello el senador republicano Charles Grassley dijo que las sospechas de que el gobierno espía sobre sus ciudadanos son reales, derivadas en mucho de la naturaleza clasificada de los dos programas conducidos por la Agencia de Seguridad Nacional (NSA).

"El temor (de la gente) es que el gobierno los está espiando y viendo información de sus vidas personales", dijo el republicano por Iowa. El conocimiento público sobre la existencia de los dos programas fue posible a través de las revelaciones hechas por el extécnico de la NSA, Edward Snowden, consideradas por el gobierno como dañinas a partir de sus implicaciones y repercusiones que tuvieron.

Al respecto, el presidente del comité, el republicano Patrick Leahy, inquirió a los funcionarios si el caso de Snowden ha derivado en despidos o sanciones al interior de la NSA u otras agencias.

John Inglis, subdirector del NSA dijo que hasta la fecha "nadie ha ofrecido renunciar. Todos están trabajando muy duro para entender que pasó", señaló al reconocer que el caso evidencia fallas de control y de supervisión. Inglis afirmó que existe una investigación en curso para determinar dónde y cuáles fueron las fallas que permitieron a Snowden acceder y copiar información clasificada sobre los programas, cuando se desempeño en la NSA como un contratista de la firma Booz Allen Hamilton.

Leahy coincidió con otros senadores sobre las graves deficiencias y fallas que el caso de Snowden evidenció y la necesidad de que existan mejores controles, además de una mejor supervisión por parte del Congreso. "Una de las razones de tener esta audiencia es que van a haber algunas propuestas para cambiar la ley y queremos estar seguros de que tenemos mucha información para hacerlo posible", dijo.

La serie de críticas llevó al jefe de abogados de la ODNI, Robert Litt, a esbozar una concesión: "estamos dispuestos a evaluar el programa a fin de que pueda dar más confianza y logre la confianza de la opinión pública".

"Nadie está escuchando las conversaciones de otras personas a través de este programa", dijo el subprocurador de Justicia, James Cole, al comparecer ante el Comité Judicial del Senado.