domingo, 11 de agosto de 2013

Consecuencias del caso Snowden

1.- ¿Reducción de plantilla?

El director de la Agencia de Seguridad Nacional (NSA) afirmó este jueves 8 de Agosto que para prevenir más filtraciones de datos secretos hay que remplazar a casi todos los administradores de sistemas por máquinas.

"Lo que estamos tramitando —no lo bastante rápido— es recortar nuestra plantilla de administradores de sistemas en un 90%", dijo el general Keith Alexander durante una conferencia cibernética. Actualmente la NSA cuenta con unos mil administradores de sistemas.

Edward Snowden mantenía esta posición a través de un contrato con la NSA antes de revelar en junio pasado secretos sobre la existencia de un programa de vigilancia digital realizada por la NSA sobre ciudadanos estadounidenses y extranjeros.

La reestructuración con una nueva tecnología, "una fina estructura virtual en la nube", hará las redes "más fáciles de defender y seguras", aseguró Alexander en una reunión con los jefes del FBI y la CIA a la que asistieron unas 300 personas.

"Intentamos encontrar métodos para limitar lo que la gente puede obtener, los datos a los que acceden y [para mejorar] cómo lo controlamos", explicó.

Ante la ola de crítica mediática por el escándalo de Snowden, la NSA relató en julio pasado que ya había introducido la "regla de dos personas", que demanda la presencia de otra persona cada vez que un administrador de sistemas acceda a los datos comprometedores.

Lo que es un hecho es que el 17 de Octubre, el Director de la NSA aunció que dimitiría en los próximos meses, y el 5 de Noviembre ya había rumores acerca de que al puesto de Director se le quitaría la competencia sobre el cibercomando (creando un puesto de Director para él). El 22 de Noviembre salía la noticia de que la NSA recibirá un fondo de 75 millones de dólares, aprobados por el Comité Nacional de Inteligencia, para mejorar sus sistemas de seguridad internos.

2.- Riesgo económico

Por ejemplo, la esperanza de EE.UU. de lograr un acuerdo de 4.000 millones de dólares para vender 36 aviones de combate a Brasil se podría ver afectada. Boeing Co compite con su F-18 Super Hornet contra la francesa Dassault Aviation y la sueca Saab para ganar el contrato con probables pedidos sucesivos que aumentarían considerablemente el valor del contrato con el tiempo, informa Reuters. El mes pasado, el diario brasileño ‘O Globo’ publicó documentos filtrados por Edward Snowden que revelaron cómo EE.UU. vigilaba las comunicaciones de Internet en Brasil (Ministerio de minas y energía) y otros países latinoamericanos. Tras la revelación senadores brasileños cuestionaron airadamente la visita de la presidenta Rousseff a Washington en octubre, y se opusieron a la conclusión del acuerdo con Estados Unidos.

The Guardian publicó el viernes 23 de Agosto nuevos documentos filtrados por Snowden que sugieren que la NSA gastó millones de dólares para asegurarse que los gigantes de Internet cumplieran con dicho programa de vigilancia. El artículo de 'The Guardian' cita un documento de alto secreto de la NSA de diciembre de 2012. El artículo menciona a las compañías más importantes del sector, como Google, Yahoo, Microsoft y Facebook. "Este material es la primera evidencia de que existe una relación financiera entre las empresas de tecnología y la NSA", escribió el periodista Ewen MacAskill.

Para entender el trasfondo de esta historia hay que remontarse al año 2011, momento en el que el tribunal que supervisaba las operaciones de vigilancia (Foreign Intelligence Surveillance o Tribunal de Vigilancia Exterior) llega a la conclusión que la NSA no hacía captura selectiva de los datos que interceptaba. Dicho de otra forma, en 2011 el Gobierno se dio cuenta que la NSA había faltado a sus "normas de operación" e interceptaba comunicaciones de ciudadanos estadounidenses. Para paliar esta falta, la NSA establecería una certificación que tendrían que cumplir los servicios que operan en la red (Facebook, Microsoft, etc) y así establecer un marco de interoperabilidad que sí permitiese hacer esta distinción del tráfico.

Esta certificación FISA se renovaría con carácter anual y los players de contenidos tendrían que cumplirla; por tanto, empresas como Facebook, Google, Microsoft o Yahoo! tenían que invertir en este tipo de desarrollos. Según la información que reveló Snowden (en forma de una comunicación catalogada como "alto secreto"), estas empresas habían invertido millones de dólares en adaptar sus sistemas y, en compensación, el oscuro Special Source Operations de la NSA iba a dedicar millones de dólares para amortiguar este desembolso económico.

Ante esta información, The Guardian se ha puesto en contacto con las empresas implicadas para ver si volvían a negar estas nuevas evidencias y, lo más importante, si realmente han percibido dinero de la NSA por abrir la puerta a los datos de los usuarios.

Desde Yahoo! han dado un respuesta muy clara puesto que han comentado que el Gobierno de Estados Unidos está obligado a reembolsar a las empresas el dinero que hayan tenido que invertir para poder cumplir con un proceso legal impuesto por el propio Gobierno. Leyendo entre líneas, uno podría decir que ha contestado afirmativamente a que Yahoo! ha percibido dinero del Gobierno de Estados Unidos por facilitar el acceso a los datos de sus usuarios pero, lógicamente, no ha sido una respuesta clara.

Facebook ha contestado a The Guardian inicando que nunca han percibido ningún tipo de compensación que esté relacionada con las peticiones de datos que hace el Gobierno; es decir, niegan este hecho.

Microsoft no ha querido responder a las preguntas si éstas se iban a publicar.

Google tampoco ha contestado de manera directa a las preguntas realizadas por The Guardian y han realizado una aséptica

declaración en la que niegan haber estado implicados con PRISM o con cualquier otro programa de espionaje y que, además, están a la espera de que el Gobierno tramite su solicitud para hacer públicas las peticiones de datos que reciben.

Si bien, el 9 de Septiembre Yahoo y Google renovaron sus esfuerzos por que se las permitiese aclarar (la llamada Patriot Act de 26 de Octubre 2001 se lo impide explicitamente) que tipo de información se les ordenó entregar, para dar mayor transparencia al asunto, alegando que esto perjudica a su imagen. Twitter ya se había blindado contra el espionaje, y ahora (27 de Noviembre) Microsoft estudia opciones para hacer lo mismo.

Intentos técnicos estos, que deberían para ser eficaces ir contra la legislación americana, que obliga a las empresas a las que se las solicite cooperación a cooperar, siendo por tanto la única protección valida la que ponga esos datos fuera del alcance de la propia empresa, esclava legal del gobierno.

En Septiembre, en la cumbre de los programadores de FreeBSD en Malta, se decidió que los generadores de números aleatorios por hardware RDRAND de Intel y Padlock de VIA, usados por FreeBSD, no eran dignos de confianza por contener puertas traseras, según las actas de aquella reunión. Otros protocolos que se han ido sabiendo la NSA tenía rotos han sido; DES, RSA (pagó 10 millones de dolares por debilitar su desarrollo) o A5/1.

Según The NewYork Times, la NSA invierte más de 250 millones de dólares al año en un programa llamado "Sigint Enabling Project", destinado a influir en los diseños de los productos comerciales (VPN, SSL, y TLS p.ej) para hacerlos explotables por su tecnología.

A principios de Diciembre las 8 empresas que hemos comentado dieron nombre a su iniciativa contra el espionaje del gobierno; Reform Government Surveillance (Reforma de la Vigilancia del Gobierno) siendo impulsada por AOL, Apple, Facebook, Google, LinkedIn, Microsoft, Twitter y Yahoo. La petición se basa en cinco principios: limitar la autoridad del gobierno para recolectar información de los usuarios, la supervisión y rendición de cuentas, la transparencia sobre las demandas del gobierno, el respeto al libre flujo de la información y evitar conflictos entre gobiernos.

El 17 de diciembre, representantes, entre otros, de Apple (Tim Cook), Twitter (Dick Costolo), Google (Eric Schmidt) o Facebook (Sheryl Sandberg) se reunieron con Obama para tratar el perjuicio económico a la industria y posibles mejoras a Healthcare.gov, la web del programa de salud de Obama.

3.- (Aparentes) Quejas internacionales

Tampoco ayudó que el 2 de Septiembre Greenwald declarase en un programa televisivo que fueron violadas las comunicaciones del futuro presidente Mexicano Peña Nieto (1 mes antes de las elecciones), las de la presidenta Brasileña Rousseff, o la petrolera brasileña Petrobras. Brasil exigió respuestas al embajador Americano, y Obama prometió explicaciones en el plazo de una semana, pero como estas no llegaron, el viaje de Rouseff a Washington el 23 de Octubre fue cancelado.

El 9 de Septiembre el preiódico Brasileño Itsoé publicó que estas escuchas se habrían realizado por la NSA desde Ascensión, una isla Británica, desde una estación de Echelon capaz de interceptar 2 millones de comunicaciones por hora en Brasil, Argentina, Uruguay, Colombia y Venezuela. El 15 de Septiembre el Folha de Sao Paulo sacaba a relucir que la presencia de agentes de la CIA en Brasilia se justifica desde 2010 como parte de la lucha antidroga, aunque luego estarían haciendo sus operaciones de espionaje.

Der Spiegel publicó el 25 de Agosto que en 2012, los técnicos de la NSA lograron penetrar en el programa de comunicaciones de la ONU, un hecho que comentaron en un informe interno con el mensaje: "El tráfico nos brinda la teleconferencia de vídeo interno […] (¡hurra!)". En las tres semanas que duró este pinchazo, el número de comunicaciones descifradas pasó de 12 a 458.

En esta nueva información 'Der Spiegel' también deja nuevos detalles sobre el espionaje de la NSA a las oficinas de la Unión Europea (UE) en Estados Unidos. La Agencia siguió espiando a la embajada de la UE en su sede en Nueva York, apodada 'Apalachee' por los agentes, a la que se mudó en septiembre de 2012. Anteriormente ya se habían denunciado escuchas en la sede antigua en Washington, a la que la NSA se refiere con el nombre 'Magothy'. La NSA advertía a sus agentes de que la existencia de los dispositivos de escucha en las embajadas y consulados debería mantenerse en secreto o de lo contrario se producirían "graves daños en las relaciones con los países" afectados.

También estuvo espiado durante años al Gobierno de México, según informo el 19 de Octubre 'Der Spiegel'. Según Der Spiegel, la NSA contaba con un equipo especial que se encargaba de llevar a cabo la vigilancia. En mayo de 2010, la unidad consideró como cumplida su misión (operación Flatliquid) e incluso informó que accedió al correo electrónico del entonces presidente mexicano, Felipe Calderón.

Los documentos a los que tuvieron acceso contenían "comunicaciones diplomáticas, económicas y de liderazgo que proporcionaban información sobre el sistema político de México y la estabilidad interna del país".

El 24 de Octubre salió a la luz que también habían espiado a 35 líderes mundiales, (en concreto a Merkel desde 2002 a 2013).

Según el Bild am Sonntag, la NSA no sólo pinchó el celular usado por Merkel hasta julio, sino que también intervino el teléfono más sofisticado que empezó a usar entonces. La información recogida en el cuarto piso de la embajada estadounidense en Berlín –donde trabajan 18 agentes de la NSA– se enviaba directamente a la Casa Blanca sin pasar primero, como es habitual, por la central de la agencia en Fort Meade (Maryland).

El semanario Der Spiegel agregó otro dato: el móvil de Merkel está en la lista de objetivos de la NSA desde 2002, tres años antes de que ganara las elecciones por primera vez. Ese año comenzó también el espionaje al entonces canciller, Gerhard Schroeder. El programa se puso en marcha por órdenes de George W. Bush cuando Schroeder se opuso a que tropas alemanas participaran en la invasión a Irak.

Sin salpicar al gobierno, el 21 de Octubre Le Monde publicaba como durante un més también su ciudadanía había sido espiada a razón de 3 millones de intercepciones al día (70 millones).

El 28 de Octubre, El Mundo revelaba lo mismo para España, 60 millones de intercepciones entre el 10 de Diciembre de 2012 y el 8 de Enero de 2013.

Tras la reunión celebrada entre el secretario de Estado para la UE, Íñigo Mendez de Vigo, y el embajador de Estados Unidos, James Costos, el espionaje de la NSA parecía ser considerado por España como ilógico, dadas las relaciones de amistad y cooperación entre estos dos países. Por este motivo, tras la tibia respuesta inicial de Mariano Rajoy, el Ministerio de Justicia había decidido mover ficha a través de la Fiscalía General del Estado, mediante la apertura de diligencias informativas. El objetivo final, según Torres-Dulce, era esclarecer si efectivamente podría haber algún tipo de relevancia penal en los supuestos hechos.

El caso del espionaje de la NSA en España parecía dar un vuelco el 29 de Octubre, cuando el Wall Street Journal publicaba en Twitter, que oficiales de la Agencia de Seguridad Nacional advertían de que el rastreo de las llamadas europeas habría contado con el beneplácito de las autoridades nacionales. En su discurso en el Congreso, James Clapper, el director de la Inteligencia Nacional de EE.UU., sugirió que la indignación de los países europeos era "al menos parcialmente hipócrita".

El caso es que los documentos filtrados por Snowden el 30 de Octubre parecen claramente contradecir el enfado de las autoridades españolas y dar veracidad a la cooperación del estado.

El documento secreto y oficial de la NSA titulado Sharing computer network operations cryptologic information with foreign partners (Compartiendo información de computación y criptología operacional con compañeros extranjeros) clasifica la cooperación de los países en cuatro niveles.

España forma parte de un segundo grupo, el de "cooperación centrada", junto a otros 19 países (el primer grupo es la comunidad Echelon), todos ellos europeos con excepción de Japón y Corea del Sur. Según el documento, la NSA "debe evaluar cuidadosamente cualquier cooperación con los países de este grupo, con la meta de aplicar un criterio consistente para el beneficio neto de los intereses estadounidenses".

"Los países de este nivel no deben tener programas de CNA (ataques de computación en red) contra los Estados Unidos o sus intereses (...), tienen que ser aliados seguros y deben ser capaces de proteger la información clasificada por los Estados Unidos", completa el informe. Advierte, sin embargo, que esos países "pueden recoger inteligencia contra los Estados Unidos a través de CNE (Explotación de computación en red) y por esta razón compartir CNE y CND (Defensa de Computación en Red) puede a veces suponer claros riesgos". Y avisa, por último, de que "los aliados que supongan tales riesgos requieren una consideración especial antes de que cualquier cooperación sea aprobada".

El documento explica cada paso de las operaciones, enmarcado en un plano de "orientación en cooperación extranjera en operaciones de computación en red", dentro del "director de Inteligencia Central (DCI)". Se explican los diferentes tipos de operaciones de computación en red (CNO), cuyas "aptitudes e informaciones" serán compartidas entre los Estados Unidos y los países aliados a su política de espionaje.

Ante este contexto, Mariano Rajoy anunció la comparecencia del director del CNI en la comisión de secretos oficiales del Congreso el miercoles 6 de Noviembre, aunque ya han anunciado que "la ley impide comentar las relaciones con otros servicios de inteligencia".

Sinembargo, días después, el 2 de Noviembre, el diario británico 'The Guardian' reveló datos provenientes del centro de escuchas británico GCHQ, que indican la colaboración durante los últimos cinco años (2008-2013) con esos países sobre cómo interceptar el tráfico de Internet y las llamadas telefónicas. El grueso de la monitorización se realiza a través de pinchazos directos a los cables de fibra óptica y de "relaciones encubiertas" con las compañías de telecomunicaciones, incluidas las de otros países, según el diario.

La documentación filtrada por Snowden subraya que el centro de escuchas británico desempeñó un papel clave a la hora de recomendar a sus aliados europeos modos de "eludir" las leyes nacionales que restringen la capacidad de vigilancia de las agencias de inteligencia. Esta revelación otorga una nueva dimensión al enfado expresado por los Gobiernos de Alemania, Francia y España, y avala las declaraciones de la inteligencia estadounidense, insistiendo en que la vigilancia se realizaba por las agencias de dichos países, que compartían la información con EE.UU.

El ex primer ministro israelí Ehud Ólmert estuvo bajo la vigilancia de EE.UU., según un documento elaborado en enero de 2009. Entre otros objetivos aparecen el entonces ministro israelí de Defensa, Ehud Barak, y su jefe de gabinete, Yoni Koren.

"El seguimiento del primer ministro y el ministro de Defensa no es legítimo y no es aceptable para nosotros", dijo el ministro de Inteligencia y de Relaciones Internacionales de Israel, Yuval Steinitz, citado por CNN. Aseguró que la alianza entre inteligencias de los dos países está en un nivel sin precendentes, y que comparten los materiales de inteligencia más delicados.

Estas declaraciones se dieron el Domingo 22 de Diciembre, en relación a los documentos de Snowden publicados el día 20, que mostraban que la NSA y el GCHQ habían espiado a mas de 1000 objetivos de forma conjunta entre 2008 y 2011.

Entre estos objetivos se encontraban además de Israel, distintas instituciones del Gobierno alemán, el Programa de Naciones Unidas para el Desarrollo (PNUD), el Fondo de la ONU para la Infancia (UNICEF), así como la ONG francesa Médicos del Mundo que envía doctores y voluntarios médicos a las zonas del conflicto. La vigilancia también afectó al entonces presidente de la Comunidad Económica de Estados de África Occidental (CEDEAO), Mohamed Ibn Chambas, actual enviado de la ONU para Darfur.

En la lista de espionaje también aparecen oficinas del Gobierno alemán en Berlín, la Embajada alemana en Ruanda, comunicaciones oficiales de Alemania con Georgia y Turquía, Joaquín Almunia (comisario europeo de competencia, conocido por sus batallas antimonopolio con empresas estadounidenses como Google, Microsoft o Intel) y gigantes industriales franceses como la compañía de logística, sistemas electrónicos, defensa, industria aeroespacial y transporte Thales Group o la petrolera Total.

"En los estrechos lazos entre Israel y EE.UU. hay cosas que no se deben hacer y que son inaceptables para nosotros", afirmó el primer ministro Benjamin Netanyahu el lunes 23, durante una intervención en el Parlamento israelí. Resaltó que ha ordenado una investigación sobre las recientes informaciones pero no precisó si Israel va a pedir explicaciones por parte de Washington.

El primer ministro rompió el silencio el lunes, tras evitar hacer declaraciones durante la reunión del Gabinete el domingo. Citó el caso de Jonathan Pollard, aludiendo a que estas circunstancias podrían favorecer el entendimiento.

4.- ¿Reforma de la Patriot Act?

El pasado viernes 9 de Agosto, en una rueda de prensa en la Casa Blanca, Obama anunció sus planes de aumentar la transparencia de los programas de vigilancia que se llevan a cabo en el país; una revisión de la Patriot Act, reformas en el Tribunal de Supervisión de Inteligencia Extranjera y la creación de una comisión independiente que analice la tecnología utilizada por los servicios de inteligencia. "Dada la historia de abuso de los gobiernos, es correcto que nos hagamos preguntas sobre la vigilancia que realizan los gobiernos, sobre todo a medida que la tecnología transforma cada aspecto de nuestras vidas" También comentó que "América no está interesada en espiar a la gente corriente" ya que sus servicios de inteligencia están centrados en "encontrar la información necesaria para proteger a sus ciudadanos y, llegado el caso, a sus aliados".

5.- Al descubierto las presiones de UK

Además del cierre de Lavabit, y el de otras webempresas que lo siguieron (dicen ellas, por falta de privacidad del cliente) como Silent Circle o Groklaw, también ha salido a la luz que la comunidad de inteligencia británica presionó a The Guardian para que les diese sus archivos sobre las filtraciones de Snowden, o los destruyese si no quería darselos.

"Hace unos dos meses, altos cargos del Gobierno contactaron conmigo, asegurando que representaban el punto de vista del primer ministro. Después vinieron dos reuniones en las que me exigieron que entregara o destruyera todo el material sobre el que estábamos trabajando", ha escrito el editor de The Guardian Alan Rusbridger.

El periodista británico ha añadido que, aunque el tono de estas reuniones fue "cordial", "hubo una amenaza implícita de que otros dentro del Gobierno y del Parlamento estarían a favor de un enfoque más draconiano" en este asunto. Un mes después, recibió una llamada "del centro del Gobierno". "Ya habéis tenido vuestra diversión, ahora queremos todo de vuelta", dijeron los interlocutores, en alusión al material filtrado por el exespía estadounidense. A ello siguieron varias reuniones con "misteriosos miembros del Parlamento". "La demanda era la misma: 'Entregad el material de Snowden o destruidlo'. Entonces les expliqué que, si lo hacíamos, no podríamos seguir investigando e informando. Parecían desconcertados. 'Ya habéis tenido vuestro debate, no hay necesidad de escribir nada más'", ha relatado.

Rusbridger ha indicado que durante una de estas reuniones preguntó directamente si, en caso de The Guardian no accediera a dicha petición, estaban dispuestos a acudir a la vía judicial. "Los funcionarios confirmaron que esa era exactamente la intención del Gobierno", ha apuntado. "Entonces, les expliqué la naturaleza de la colaboración internacional entre periodistas y del modo en que actualmente se aprovechan las empresas mediáticas de los ambientes legales más permisivos. Sin rodeos: no tenemos por qué informar desde Londres", ha señalado. Rusbridger ha recordado que permanecieron inmóviles y que "entonces tuvo lugar uno de los momentos más bizarros de la larga historia de The Guardian". "Dos expertos en seguridad (de los servicios de Inteligencia británicos) supervisaron la destrucción de los discos duros del sótano para asegurarse de que no había ningún 'bit' de interés para los agentes chinos", ha aseverado.

En este contexto, ha adelantado que "vamos ha seguir haciendo un paciente y minucioso informe sobre los documentos de Snowden, solo que no lo haremos en Londres". "El Estado que se está erigiendo en un formidable aparato de vigilancia hará todo lo posible para evitar que los periodistas informen de ello. Muchos periodistas ya lo han visto, pero me pregunto cuántos han entendido el peligro que supone una vigilancia total. Todavía no estamos ahí, pero puede que no tardemos mucho en que sea imposible tener fuentes confidenciales", ha alertado. "Aquellos colegas que denigran a Snowden o que dicen que los periodistas deberíamos confiar en el Estado, quizá algún día tengan un cruel despertar. Algún día su información, su causa, serán atacadas", ha añadido.

Días después The Guardian anunciaba su colaboración con "The New York Times y otros" para continuar publicando estas informaciones.

6.- (Alguna) Luz sobre las agencias

Sea ciertas o nó las cifras (que debieran serlo) por primera vez se dieron cifras relativas al poder de la NSA, al cuantificar que trabajan con un 1,6% del trafico de internet.

Haciendose cargo de continuar con la tarea del The Guardian, el Washington Post publicaba el Jueves 29 de Agosto un desglose de los presupuestos reservados de USA, que ascienden a 52.600 millones de dolares. El sábado 31 de Agosto el Washington Post anunciaba también que en 2011 la comunidad de inteligencia de USA había realizado 231 ciberataques.

El 6 De septiembre salieron a la luz los programas Bullrun y Edgehill, con los que la NSA creaba backdoors en el software para poder infiltrarse, o presionaba a la industria para que adoptasen standares que ya tenían explotados.

El 15 de Septiembre Der Spiegel daba también nombre (Tracfin) a una base de datos en la que la NSA archivaría transacciones de pagos por todo el mundo. 180 millones de operaciones en 2011, siendo el 84% (151,2 millones) de estas operaciones con tarjetas. Es necesario contextualizar que según Visa, en general, hay 20.000 millones de operaciones anuales con tarjetas de credito, siendo estos 151 millones registrados una parte pequeña).

De acuerdo con un Powerpoint interno de la NSA, durante un solo día el año pasado, una división especial de la NSA recoge 444.743 direcciones de correo electrónico de Yahoo, 105.068 de Hotmail, 82.857 de Facebook, 33.697 de Gmail y 22.881 de otros proveedores no especificados. Estas cifras se describen como una ingesta diaria típica de la agencia. De acuerdo con el diario, se puede extrapolar la cifra a más de 250 millones de direcciones espiadas por año. Estos datos los liberó el Washington Post, que precisa que la NSA no ha sido autorizada por el Congreso o el tribunal especial de inteligencia de EE.UU. Los altos funcionarios de inteligencia citados por el diario dicen que sería ilegal hacerlo desde instalaciones en EE.UU, siendo por eso la agencia evita las restricciones, utilizando puntos de acceso que se ubican "en todo el mundo".

Y aunque la noticia es PRISM y la NSA, no sale bien parado tampoco el GHCQ, ya que se reveló que obtuvo en secreto el acceso a una red de cables (p.ej una estación en Oriente Medio) que transmiten las llamadas telefónicas y el tráfico en internet de todo el mundo y empezó a procesar los flujos enormes de información para comunicársela luego a la NSA.

La operación, bajo el nombre codificado de 'Tempora', duró unos 18 meses. Incluía grabaciones de llamadas telefónicas, revisión del contenido de correos electrónicos, de entradas en Facebook y de la historia de acceso a las páginas web por parte de los usuarios. Según Snowden el GCHQ es mucho peor que la NSA ya que se trata del "mayor programa de vigilancia sin sospecha en la historia humana". La capacidad técnica de la agencia británica de almacenar estos datos era al parecer de hasta 30 días.

Associated Press también sacó a la luz que los agentes de la NSA, cuando sus parejas abandonaban USA, las introducían en el programa PRISM para ser espiadas. Esta vigilancia era llamada entre los agentes de la NSA "Loveint", en referencia a la Humint (inteligencia humana) o Signint (inteligencia de señales). Durante un año de esta manera ocurrieron más de 3.000 casos de violación de la intimidad, según la agencia de noticias.

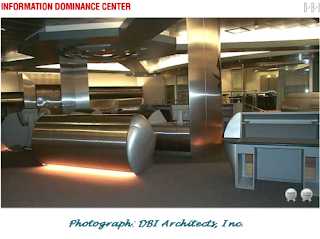

Anecdota pintoresca a la que se sumó el Washington Post el 16 de Septiembre al revelar que el centro de mando de la NSA en Fort Belvoir, Virginia, fue construido por el General Keith Alexander asemejándose al puente de mando de la Enterprise (con cromados, puertas con el caracteristico sonido al accionarse, y un procesador de graficos elaborado colaborando con Disney), argumentando esto como una forma de impresionar a futuros aliados VIP, a los que al parecer dio acceso e invitó a probar el sillón de mando.

Continuando con la moda de nombrar en femenino a las computadoras, supimos también que la NSA llama Marina a uno de sus sistemas para la navegación de internet capturada (no para metadatos telefónicos). Se atribuye a Marina la capacidad de rastrear entre el trafico capturado de esa persona el último año, y emitir un informe resumen de ella, así como un "patrón de vida".

El 3 de Noviembre, el New York Times publicó que, en mayo del 2009, la NSA organizó una misión de espionaje de alta tecnología tras obtener información de que Alí Jamenéi iba a realizar un viaje a la provincia de Kurdistán.

La misión formó parte del 'Proyecto Dreadnought', centrado en espiar al ayatolá. Trabajando en estrecha colaboración con la agencia de inteligencia británica GCHQ y la Agencia Nacional Geoespacial de Inteligencia de EE.UU., que se ocupa de las fotografías hechas por satélite, los expertos de la NSA obtuvieron información sobre el entorno del líder iraní, los vehículos usados para el viaje y su armamento. Además, la NSA interceptó mensajes sobre el tráfico aéreo en la región y cómo aviones y helicópteros despegaron y aterrizaron. Además, pudieron estudiar información procedente de las estaciones de radar de la defensa aérea de Irán, incluso registrar las comunicaciones de los viajeros. Un programa especial de la NSA, el Ghosthunter, consiguió recolectar las coordenadas de los satélites iraníes.

El 4 de Noviembre el New York Times sacaba a la luz la 'Operación Orlandocard', con la que sobrevoló Colombia para informar a su Gobierno sobre la localización y los planes de las FARC y creó un sistema informático denominado 'Honeypot' con el que interceptó más de mil correos electrónicos que calificó "de potencial interés futuro".

El espionaje de la NSA en América Latina también se dirigió hacia Venezuela, uno de los seis "objetivos duraderos" de la Inteligencia estadounidense, junto con Corea del Norte, China, Rusia, Irán e Irak, que son misiones oficiales desde 2007.

El objetivo de la NSA en este caso era evitar que la Venezuela 'chavista' "consiguiera su objetivo de convertirse en un referente regional y llevara a cabo políticas con un impacto negativo en los intereses globales de Estados Unidos".

La vigilancia se centró en las relaciones económicas de Venezuela con países como China, Rusia e Irán. Según un miembro de la NSA en Texas, la NSA espió las comunicaciones de los altos funcionarios económicos para obtener ventajas políticas.

Otro de los mayores focos de interés de la NSA en la región fueron las organizaciones criminales, en concreto las redes de narcotráfico, a las que rastreó desde Colombia, Ecuador, Panamá y Jamaica hasta Canadá y Países Bajos.

El 27 de Noviembre revelaba el Huffington Post que la NSA habia monitorizado las visitas a web porno de 6 cabecillas islámicos, con vistas a recopilar material para desacreditar su liderazgo religioso si fuese necesario.

Otro documento clasificado americano, fechado el 17 de abril de 2013 y firmado por un alto funcionario del departamento de la NSA en Noruega, describe el mecanismo de intercambio de información obtenida por el Servicio de Inteligencia Noruego (NIS) y la NSA, presentando varios casos en los que la colaboración resultó exitosa. Según el documento, la cooperación en entre el NIS y la NSA empezó en 1952 y se ha ampliado con el tiempo.

Una cláusula del documento denominada "Lo que el socio presta a la NSA" incluye varios puntos detallados, el primero de los cuales se titula "Acceso a los objetivos rusos en la península de Kola", (situada cerca de la frontera de Rusia con Noruega y Finlandia). La cláusula "Lo que la NSA presta al socio" pone al descubierto que Noruega obtiene de la NSA la información sobre las operaciones de contrainteligencia rusa en Noruega.

El documento no proporciona ningún detalle sobre el tipo de operaciones o sobre cómo se proporciona la información, explica el diario noruego.

La misión de la Inteligencia noruega no se limita solo a las tareas militares, sino que también se extiende a todas las esferas de interés del Gobierno Americano, como energía, armamento y política.

El NIS ha confirmado la autenticad del documento pero subraya que la información presentada en el documento refleja "el punto de vista de EE.UU.".

'Foreign Policy' tuvo acceso también a documentos internos de la NSA en los que se mostraba la existencia de una unidad secreta, la Oficina de Operaciones de Acceso Personalizado (Tailored Access Operations, TAO), formada en 1997. La TAO recopila datos de inteligencia sobre varios objetivos extranjeros, hackeando en secreto sistemas informáticos y de telecomunicaciones, descifrando contraseñas y entrando en los sistemas de seguridad que protegen los ordenadores que se someten a un ataque.

El organismo que controla y supervisa estos ataques es el Comando Cibernético de EE.UU. (Cybercom), encabezado por el director de la NSA (actualmente, aunque hay un proyecto para dividirlo en dos directorados). Por el momento, las autoridades estadounidenses no hicieron comentarios acerca de la información aparecida en la revista.

Según los datos revelados por 'Foreign Policy', la estructura secreta tiene su base en la propia sede de la NSA, ubicada en Fort Meade, en el estado de Maryland. Su puerta de acero está custodiada por guardias armados y se puede entrar en el lugar solo tras la introducción de una contraseña de seis símbolos y del escaneo de la retina del visitante.

Desde el año 2005 la TAO ocupa también el edificio de una antigua planta de producción de chips para computadoras de la compañía Sony en San Antonio, en el estado de Texas. La adquisición de la antigua fábrica de Sony formó parte del programa de expansión masiva de la NSA que comenzó después de los atentados del 11-S.

La descripción interna de las responsabilidades de la TAO deja claro que los ataques informáticos son una parte importante de las tareas de la unidad. Los documentos indican que durante la década anterior la unidad especial tuvo éxito en la obtención de acceso a 258 objetivos en 89 países mientras que en 2010 llevó a cabo 279 operaciones en todo el mundo.

'Der Spiegel' anunció mas concretamente, basándose en documentos internos de la NSA que el TAO, en colaboración con la CIA y el FBI, habrían estado secretamente interceptando pedidos de computadoras y accesorios para instalarle software o hardware de vigilancia.

En dicha publicación se afirma que el TAO era capaz de desviar los pedidos a unos "talleres secretos" donde hacían secretamente todo el proceso, pudiendo tener, posteriormente, acceso remoto a los pedidos interceptados. Lo que no se detalla es si era un proceso aleatorio o si sólo se hacía a determinados pedidos de personas "sospechosas".

El 29 y 30 de Diciembre de 2013, se celebró la convención Hacker alemana "Chaos Communications Congress", en Hamburgo, del Chaos Computer Club. Allí habló Jacob Appelbaum, periodista independiente y experto en seguridad. Sacó a relucir documentos internos de la NSA en los que se hablaba de hardware secreto ANT (se cree que acronimo de Access network tecnology, o advanced network tool). Tecnlogía de acceso a redes, o Herramientas avanzadas de redes. Serían en cualquier caso herramientas especiales fabricadas a medida de las necesidades técnicas de la NSA por ellos mismos, junto a software espía propio.

Se han hecho muy famosos de esta exposición un dispositivo de nombre futurista, el "generador continuo y portátil de ondas", un aparato que funciona a distancia y que —cuando se asocia con diminutos implantes electrónicos— puede hacer rebotar ondas de energía en teclados para ver lo que se está escribiendo, sin necesidad de conectividad, y una pieza llamada "NIGHTSTAND" (mesita de noche), que puede manipular las conexiones inalámbricas a internet a una distancia de hasta 13 kilómetros (8 millas), pero son solo parte de los 37 dispositivos (y 11 programas COMINT) presentados por Appelbaum.

Otro de estos artefactos (infiltrado desde 2008 en casi 100.000 maquinas con su debido software) instalado en terminales por el proyecto Quantum, son dispositivos que emiten radiofrecuencias para dar acceso a la computadora a pesar de que esta no esté conectada a ninguna red.

Entre los objetivos más frecuentes de la NSA y su socio del Pentágono, el Comando Cibernético de Estados Unidos, han estado las unidades del Ejército chino, al que Washington ha acusado de lanzar ataques contra objetivos industriales y militares de EE.UU., según informa 'The New York Times', redes militares rusas, en los sistemas utilizados por la Policía mexicana y los cárteles de la droga, así como en las instituciones de comercio dentro de la Unión Europea y en varios países aliados en la lucha contra el terrorismo como Arabia Saudita, la India o Pakistán.

El 16 de Enero, saltaba la noticia (algo increible) de que la NSA recoge casi 200 millones de mensajes de texto al día por todo el mundo. Recopila los datos de usuarios incluyendo la ubicación de envio, los contactos y contenidos, según una investigación con participación de 'The Guardian' y el canal británico Channel 4 News (sobre los documentos de Snowden). El programa de espionaje de la NSA, bajo el nombre en código Dishfire, recoge "casi todo lo que puede", según documentos del GCHQ. Los documentos también demuestran que el GCHQ británico usa la base de datos de la NSA para buscar los metadatos de las comunicaciones "no selectivas e injustificadas" que pertenecen a los ciudadanos británicos.

El 27 de Febrero, The Guardian publicaba unos documentos secretos que revelaban el proyecto Optic Nerve, operativo entre 2008 y 2010 por parte de la NSA y el GCHQ a través de Xkeyscore. La información, tal y como desvela The Guardian, fue recogida en masa en los chat con webcam de Yahoo, alcanzando en solo seis meses (de este periodo de 2 años) 1,8 millones de usuarios, y dentro del material interceptado se incluyen fotografías sexualmente explícitas de los usuarios entre el 3% y el 11% de las veces. La reacción de Yahoo no se ha hecho esperar, y según The Guardian, ha mostrado su enfado con las autoridades británicas y norteamericanas, negando que conociera previamente el programa de espionaje Optic Nerve. Optic Nerve recolecta la información de manera masiva y no tiene capacidad de discernir la nacionalidad de los usuarios de la webcam, lo que le impide cumplir con las normas nacionales de EE.UU. o del Reino Unido sobre la protección de sus ciudadanos, y todavía menos la de personas del resto del mundo. Al parecer, se instaló un programa de reconocimiento facial de prueba para ver si era capaz de identificar personas de interés para la comunidad de inteligencia.

Suscribirse a:

Enviar comentarios (Atom)

No hay comentarios:

Publicar un comentario